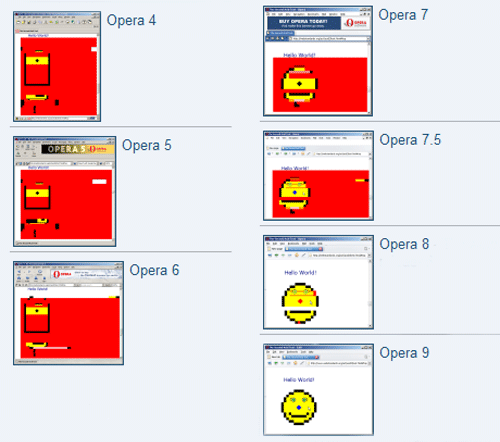

De nieuwste ontwikkelversies van Opera 9 zijn inmiddels zo ver gevorderd dat ze slagen voor Acid2, een test van The Web Standards Project die (zeer) goede en complete ondersteuning van webstandaarden zoals CSS2 vereist om correct weergegeven te worden. Afhankelijk van hoe er geteld wordt is Opera de tweede of derde browser die voor de test slaagt: Safari van Apple was in ieder geval de eerste die de uitdaging - oorspronkelijk gericht aan Microsoft - volbracht. Konqueror claimde niet veel later de tweede te zijn, maar volgens deze pagina blijft de KDE-browser toch nog een geval van nét niet; het toont een scrollbalk terwijl dat volgens de stijl niet zou moeten. Wanneer de nieuwe versie van Opera uitkomt is nog niet bekend, wel is er een technology preview beschikbaar van vorige maand.

Opvallend is dat juist de twee meest populaire browsers nog niet slagen voor Acid2. Internet Explorer 7 zal het sowieso niet gaan ondersteunen: volgens Microsoft is het namelijk geen echte standaardentest maar meer een 'wensenlijstje'. Ook de ontwikkelaars van Gecko - de renderengine achter Firefox en Seamonkey - hebben geen plannen om de features van Acid2 op korte termijn te implementeren. De test zou op een ongelukkig moment zijn uitgebracht (midden in een bètacyclus), waardoor de nodige wijzigingen op zijn vroegst in de volgende grote release meegenomen kunnen worden. Dat kan nog wel een jaar duren.

/i/1156493329.png?f=fpa)

Volgens CIA-woordvoerster Jennifer Dyck is identiteitsgeheimhouding een complexe zaak geworden in het internettijdperk. 'Er zijn zaken die vroeger werkten maar nu niet meer', aldus Dyck, die eraan toevoegt dat de CIA-leiding bezig is de geheimhoudingsprocedures te herzien. Op de vraag hoe er zoveel details over CIA-agenten in publiek toegankelijke bestanden terecht zijn gekomen, kwam een hooggeplaatste medewerker van de inlichtingendienst niet verder dan de opmerking er 'geen geweldige verklaring' voor te kunnen geven. De man wil wel kwijt dat agenten in de eerste plaats zelf verantwoordelijk zijn voor het behoud van hun dekmantel. Volgens een voormalige CIA-medewerker is het in het 'Google-tijdperk' lastiger om van dekmantel naar dekmantel te hoppen dan vroeger, en is het zaak dat agenten zich er reeds aan het begin van hun carrière van bewust zijn welke informatie er in het publieke domein terecht kan komen.

Volgens CIA-woordvoerster Jennifer Dyck is identiteitsgeheimhouding een complexe zaak geworden in het internettijdperk. 'Er zijn zaken die vroeger werkten maar nu niet meer', aldus Dyck, die eraan toevoegt dat de CIA-leiding bezig is de geheimhoudingsprocedures te herzien. Op de vraag hoe er zoveel details over CIA-agenten in publiek toegankelijke bestanden terecht zijn gekomen, kwam een hooggeplaatste medewerker van de inlichtingendienst niet verder dan de opmerking er 'geen geweldige verklaring' voor te kunnen geven. De man wil wel kwijt dat agenten in de eerste plaats zelf verantwoordelijk zijn voor het behoud van hun dekmantel. Volgens een voormalige CIA-medewerker is het in het 'Google-tijdperk' lastiger om van dekmantel naar dekmantel te hoppen dan vroeger, en is het zaak dat agenten zich er reeds aan het begin van hun carrière van bewust zijn welke informatie er in het publieke domein terecht kan komen. Abonnees van UPC's goedkoopste internetverbindingen hebben voortaan niet meer te maken met harde datalimieten op hun kabel. Het 1Mbit-product Chello Easy en het tragere instapabonnement Starter vallen vanaf nu net als alle andere Chello-producten onder een fair use policy. Bovendien zal de snelheid van eerstgenoemde verbinding volgende maand opgehoogd worden met een halve megabit tot 1,5Mbit. Overige snelheden, waaronder die van het uploaden, blijven hetzelfde. UPC heeft zijn productaanbiedingen op de

Abonnees van UPC's goedkoopste internetverbindingen hebben voortaan niet meer te maken met harde datalimieten op hun kabel. Het 1Mbit-product Chello Easy en het tragere instapabonnement Starter vallen vanaf nu net als alle andere Chello-producten onder een fair use policy. Bovendien zal de snelheid van eerstgenoemde verbinding volgende maand opgehoogd worden met een halve megabit tot 1,5Mbit. Overige snelheden, waaronder die van het uploaden, blijven hetzelfde. UPC heeft zijn productaanbiedingen op de

Doordat de GnuPG-software zoveel gebruikt wordt in onder meer *nix- en BSD-distributies bestaat de mogelijkheid dat digitale handtekeningen onbruikbaar worden voor hun oorspronkelijke doel. Het is namelijk mogelijk om zonder dat de GPG-software het doorheeft data aan een bestand of e-mail toe te voegen,

Doordat de GnuPG-software zoveel gebruikt wordt in onder meer *nix- en BSD-distributies bestaat de mogelijkheid dat digitale handtekeningen onbruikbaar worden voor hun oorspronkelijke doel. Het is namelijk mogelijk om zonder dat de GPG-software het doorheeft data aan een bestand of e-mail toe te voegen, /i/1234789613.png?f=fpa)

/i/2001148891.png?f=fpa)

:strip_exif()/i/1149194340.jpg?f=fpa)

Het eerste prototype, genaamd SubVirt, gebruikte VMWare om een Linux-systeem te infecteren en voor een Windows-systeem werd Microsofts eigen VirtualPC-applicatie gebruikt. Deze rootkit bevatte vier onderdelen: een phishing webserver, een applicatie die alle toetsaanslagen registreerde, een applicatie die het bestandssysteem doorzocht naar gevoelige informatie en een systeem om VM-detectiesystemen om de tuin te leiden. Aangezien het maken en gebruiken van SubVirt vrij eenvoudig was, kunnen dit soort rootkits volgens de onderzoekers in de toekomst een reëel gevaar gaan vormen:

Het eerste prototype, genaamd SubVirt, gebruikte VMWare om een Linux-systeem te infecteren en voor een Windows-systeem werd Microsofts eigen VirtualPC-applicatie gebruikt. Deze rootkit bevatte vier onderdelen: een phishing webserver, een applicatie die alle toetsaanslagen registreerde, een applicatie die het bestandssysteem doorzocht naar gevoelige informatie en een systeem om VM-detectiesystemen om de tuin te leiden. Aangezien het maken en gebruiken van SubVirt vrij eenvoudig was, kunnen dit soort rootkits volgens de onderzoekers in de toekomst een reëel gevaar gaan vormen: Dat huidige VM's een minimaal effect op het uiterlijk en de prestaties van een systeem hebben, is al bewezen door de onderzoekers zelf. Tijdens het onderzoek heeft één van de onderzoekers een tijd op een besmet systeem gewerkt, zonder dit te merken. Mogelijke oplossingen kunnen in twee hoeken gezocht worden. De eerste is door nog een laag onder de VM te scannen met behulp van hardware. AMD en Intel hebben beide al hardware gepresenteerd die kan helpen bij het detecteren van VM's. Een andere techniek zorgt ervoor dat de bootprocedure niet misbruikt kan worden. Dit kan door bijvoorbeeld van een niet herschrijfbaar medium te starten, of door een VM monitor te starten voor de bootprocedure, die het systeem controleert op rootkits.

Dat huidige VM's een minimaal effect op het uiterlijk en de prestaties van een systeem hebben, is al bewezen door de onderzoekers zelf. Tijdens het onderzoek heeft één van de onderzoekers een tijd op een besmet systeem gewerkt, zonder dit te merken. Mogelijke oplossingen kunnen in twee hoeken gezocht worden. De eerste is door nog een laag onder de VM te scannen met behulp van hardware. AMD en Intel hebben beide al hardware gepresenteerd die kan helpen bij het detecteren van VM's. Een andere techniek zorgt ervoor dat de bootprocedure niet misbruikt kan worden. Dit kan door bijvoorbeeld van een niet herschrijfbaar medium te starten, of door een VM monitor te starten voor de bootprocedure, die het systeem controleert op rootkits.