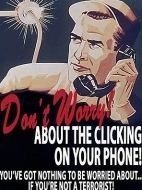

Er gaan geruchten rond dat de FBI gesprekken in de omgeving van elke gsm via de interne microfoon kan afluisteren. Hoewel het niet zeker is dat de dienst dit zomaar met een druk op de knop kan regelen, lijkt het theoretisch mogelijk, al dan niet met hulp van de telco.

De geruchten vinden hun oorsprong in een zaak waarin New Yorkse mafiosi via de microfoon van hun mobieltje werden afgeluisterd, waarover rechter Lewis Kaplan onlangs zijn mening ventileerde: de Amerikaanse afluisterwetgeving zou ruim genoeg zijn om niet alleen op telefoongebruikers, maar ook op personen in hun naaste omgeving te luistervinken. De mogelijkheid ervan werd eerder al door de Financial Times aangestipt, die sprak van de mogelijkheid dat mobiele telefonieproviders zonder medeweten van de gebruiker, op afstand software op telefoons kunnen installeren waarmee de microfoon wordt geactiveerd zelfs als het mobieltje niet in gebruik is. Securityexpert James Atkinson meldde daarop dat dat scenario voor Nextel-, Samsung- en Motorola Razr-telefoons reëel is. Volgens Atkinson peuteren argwanende hooggeplaatsten in het bedrijfsleven regelmatig de batterij uit hun telefoon om er zeker van te zijn dat hun conversaties niet op dergelijke wijze worden afgeluisterd.

De geruchten vinden hun oorsprong in een zaak waarin New Yorkse mafiosi via de microfoon van hun mobieltje werden afgeluisterd, waarover rechter Lewis Kaplan onlangs zijn mening ventileerde: de Amerikaanse afluisterwetgeving zou ruim genoeg zijn om niet alleen op telefoongebruikers, maar ook op personen in hun naaste omgeving te luistervinken. De mogelijkheid ervan werd eerder al door de Financial Times aangestipt, die sprak van de mogelijkheid dat mobiele telefonieproviders zonder medeweten van de gebruiker, op afstand software op telefoons kunnen installeren waarmee de microfoon wordt geactiveerd zelfs als het mobieltje niet in gebruik is. Securityexpert James Atkinson meldde daarop dat dat scenario voor Nextel-, Samsung- en Motorola Razr-telefoons reëel is. Volgens Atkinson peuteren argwanende hooggeplaatsten in het bedrijfsleven regelmatig de batterij uit hun telefoon om er zeker van te zijn dat hun conversaties niet op dergelijke wijze worden afgeluisterd.

De New Yorkse mafiosi zouden zijn afgeluisterd middels het plaatsen van een zogeheten 'roving bug' in de Nextel-telefoon van een van hen, nadat ze op verschillende plekken traditionele afluistermicrofoontjes hadden ontdekt. Volgens de New Yorkse privédetective Skipp Porteious ging het echter gewoon om een - tevens traditionele - in de telefoon geplante microfoon die vanaf betrekkelijk nabij kon worden afgeluisterd. Anderen stellen dat dit minder waarschijnlijk is aangezien uit de rechtbankstukken blijkt dat de verdachte vanuit de gehele Verenigde Staten kon worden afgeluisterd. Daarnaast lijkt het niet zo waarschijnlijk dat een paranoïde mafioso zijn telefoon eventjes aan een ander geeft.

Nextel zegt niets te weten van de desbetreffende operatie, en stelt niet te zijn gevraagd mee te werken, wat de waarschijnlijkheid van het scenario weer een stukje omlaag trekt. De meeste andere providers zitten nou niet bepaald op hun praatstoel als hen door C|net naar hun medewerking aan dit soort zaken wordt gevraagd, maar Verizon zegt - uiteraard zonder in details te treden - altijd 'op iedere mogelijke manier' mee te werken met legitieme afluisteropdrachten.

Nextel zegt niets te weten van de desbetreffende operatie, en stelt niet te zijn gevraagd mee te werken, wat de waarschijnlijkheid van het scenario weer een stukje omlaag trekt. De meeste andere providers zitten nou niet bepaald op hun praatstoel als hen door C|net naar hun medewerking aan dit soort zaken wordt gevraagd, maar Verizon zegt - uiteraard zonder in details te treden - altijd 'op iedere mogelijke manier' mee te werken met legitieme afluisteropdrachten.

Naar verluidt gaat het verhaal alleen op voor cdma-netwerken, die het toestaan dat applicaties door de provider ongemerkt naar de mobiele telefoons gepusht worden. In tegenstelling tot dit principe, wordt bij gsm-netwerken op Java-technologie vertrouwd waardoor de gebruiker in deze regio met de installatie van een dergelijke afluisterbug geconfronteerd zou worden.

:strip_exif()/i/1322564626.jpeg?f=fpa)

:strip_exif()/i/1320316146.jpeg?f=fpa)

/i/1281689481.png?f=fpa)

/i/1172138471.png?f=fpa)