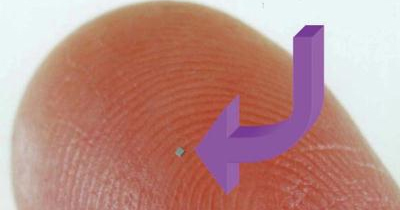

Volgens professor Adi Shamir van het Weizmann Institute is het niet goed gesteld met de beveiliging van de eerste generatie RFID-tags. Omdat bedrijven de miniscule chips voor niet meer dan vijf cent per stuk willen kunnen maken, wordt er te veel bezuinigd op features die de informatie geheim kunnen houden, zo stelt de onderzoeker. Tijdens de RSA Conference - een jaarlijkse bijeenkomst van beveiligingsexperts - legde Shamir uit hoe hij de sleutel van een chip van 'het grootste merk' kon achterhalen met niet meer speciale hardware dan er in een mobiele telefoon te vinden is. De chip in kwestie reageert pas op een verzoek om data te sturen na onvangst van een bepaalde code, een feature die bedoeld is om te voorkomen dat anderen hem uit kunnen lezen. Het controleren van de sleutel gebeurt echter tegelijk met de ontvangst ervan, en de aanvraag wordt al afgekeurd op het moment dat de eerste foute bit binnenkomt.

Door de chip goed in de gaten te houden met een richtantenne en een digitale oscilloscoop kan precies dat moment bepaald worden, waarna ook bekend is welk bit in de code fout is. Op die manier wordt het relatief eenvoudig om de sleutel te achterhalen: omdat een bit alleen maar 1 of 0 kan zijn zal een beetje slim iemand ieder bit van de sleutel hoogstens één keer verkeerd raden. Zonder informatie over welk bit verkeerd is zijn er zelfs met zwakke sleutels etterlijke miljarden pogingen nodig om alle mogelijke combinaties af te gaan, maar door deze fout in het ontwerp wordt dat teruggebracht naar tientallen of hoogstens honderden pogingen. De professor geeft toe niet alle op dit moment beschikbare RFID-tags te hebben geprobeerd, maar pleit er wel voor dat fabrikanten in hun volgende generatie beter over dit soort zaken nadenken.