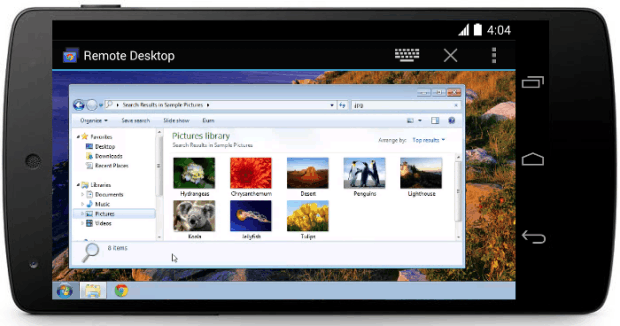

Google heeft Chrome Remote Desktop uitgebracht voor Android. Gebruikers kunnen nu hun Windows-, Linux- of OS X-systeem op afstand bedienen met hun Android-smartphone. Voorheen kon dat alleen vanuit de Chrome-desktopbrowser.

Google maakt het nieuws bekend op de Google Chrome Blog. De applicatie is per direct beschikbaar en een iOS-versie moet later in het jaar uitkomen. Hoewel Chrome Remote Desktop een extensie is van de Chrome-browser, valt er op de Remote Desktop in te loggen zonder dat de Chrome-browser geopend is. Een achtergrondproces faciliteert het beheer op afstand. Om Google Chrome Remote Desktop te gebruiken, moet de Chrome-extensie geïnstalleerd worden op de Remote Desktop, waarna daartoe toegang kan worden verkregen vanaf een ander apparaat met de Chrome-extensie of de Android-applicatie.

Soortgelijke diensten zijn al verkrijgbaar voor Android, zoals LogMeIn en TeamViewer. LogMeIn is echter sinds een tijdje niet meer gratis te gebruiken; TeamViewer is dat nog wel. Het grote verschil tussen Chrome Remote Desktop en de twee grote concurrenten, is dat die laatste twee wake-on-lan ondersteunen, en Googles applicatie niet.

/i/1210666281.png?f=fpa)

/i/1369161125.png?f=fpa)

/i/1374061264.png?f=fpa)

:strip_exif()/i/1297759428.gif?f=fpa)

:strip_exif()/i/1303198807.gif?f=fpa)

/i/1338370248.png?f=fpa)