Windows 10-gebruikers krijgen volgend jaar de keuze om alleen nog via Windows Hello of pin in te loggen op hun systeem en niet meer met een wachtwoord. Bij de aanmeldopties verschijnt dan de mogelijkheid om een wachtwoord in te voeren niet meer.

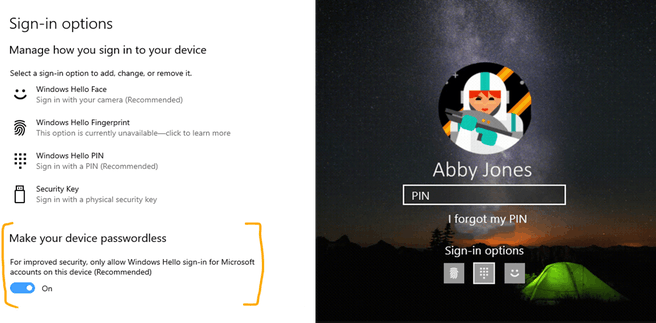

Bij de aanmeldinstellingen van Windows 10 verschijnt na een update volgend jaar de optie 'Make your device passwordless', meldt Microsoft. Het activeren hiervan schrapt de optie om met wachtwoorden in te loggen. Windows 10-gebruikers die nu inloggen via een pincode of gezichts- of vingerafdrukscan via Hello kunnen nog wel terugvallen op een wachtwoord als ze zich aan willen melden bij het OS.

Microsoft test de functie momenteel met buildversie18936 van Windows 10 Insider Preview 20H1, die voor een release in de eerste helft van volgend jaar op de planning staat. Microsoft benadrukt al langer de voordelen van biometrische Hello-authenticatie en het gebruik van een pincode. Wachtwoorden voor Microsoft-accounts kunnen online onderschept of gestolen worden terwijl de pincode gebonden is aan een apparaat en versleuteld op een tpm-chip opgeslagen kan worden. Microsoft voegde recent inloggen op een Microsoft-account met behulp van Hello of een FIDO2-hardwaresleutel toe.

:strip_exif()/i/1399461133.png?f=thumbmedium)

:fill(white):strip_exif()/i/2000642759.jpeg?f=thumbmedium)

:strip_exif()/i/1129630818.jpg?f=fpa)

/i/2001877441.png?f=fpa)

/i/2002778098.png?f=fpa)

/i/2000776373.png?f=fpa)

:strip_exif()/i/1398151713.jpeg?f=fpa)

/i/1201005219.png?f=fpa)

/i/2001753841.png?f=fpa)