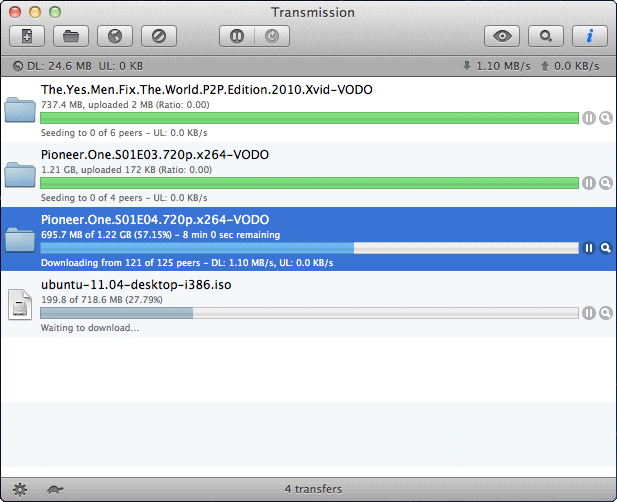

Versie 2.92 van Transmission is verschenen. Deze torrentclient gebruikt weinig resources, is platformonafhankelijk en opensource, en heeft een eenvoudige en overzichtelijke interface. Het programma is ontwikkeld voor gebruik met OS X, maar op de downloadpagina zijn ook versies voor Linux, Solaris, FreeBSD en enkele nas-systemen te vinden. Daarnaast bestaat er ook een onofficiële Windows-port. De update is met name voor OS X-gebruikers bedoeld, want naar nu blijkt waren sommige installatiebestanden besmet met de OSX.KeRanger.A-ransomware. Het is dan ook belangrijk om te upgraden of in ieder geval versie 2.90 te verwijderen.

Versie 2.92 van Transmission is verschenen. Deze torrentclient gebruikt weinig resources, is platformonafhankelijk en opensource, en heeft een eenvoudige en overzichtelijke interface. Het programma is ontwikkeld voor gebruik met OS X, maar op de downloadpagina zijn ook versies voor Linux, Solaris, FreeBSD en enkele nas-systemen te vinden. Daarnaast bestaat er ook een onofficiële Windows-port. De update is met name voor OS X-gebruikers bedoeld, want naar nu blijkt waren sommige installatiebestanden besmet met de OSX.KeRanger.A-ransomware. Het is dan ook belangrijk om te upgraden of in ieder geval versie 2.90 te verwijderen.

Transmission 2.92

Mac Client

- Build OSX.KeRanger?.A ransomware removal into the app

Transmission 2.91

All PlatformsMac Client

- Fix Makefile.am to include Windows patches into source archive

- Fix miniupnpc script to handle spaces and other special chars in paths

Qt Client

- Prevent crash during group rules removal in some cases

- Fix failure to remove seeding completion notifications from notification center

- Show main window and scroll to torrent on notification click

- Fix issue on Yosemite where peers view didn't occupy all the available space when web seed view was hidden

Daemon

- Fix existing running instance detection and torrents delegation when using DBus

- Fix building on Windows x86

- Add --blocklist-update argument description to transmission-remote man page

- Use -rad as short form of --remove-and-delete option in transmission-remote

:strip_exif()/i/2005409910.png?f=thumbmedium)

/i/1213015486.png?f=fpa)