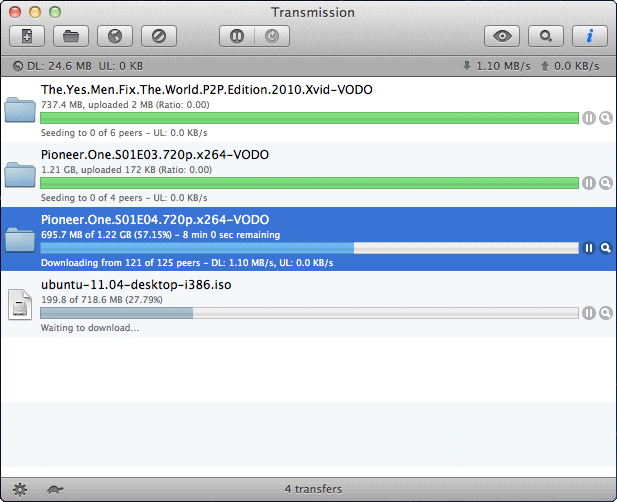

De officiële versie van de bittorrent-client Transmission voor OS X-apparaten bevatte ransomware. De ransomware KeRanger zat in versie 2.90. Het is onbekend hoe het kon gebeuren dat Transmission via de eigen site een besmette versie heeft verspreid.

De site van Transmission geeft momenteel een waarschuwing weer om meteen een update te downloaden voor wie versie 2.90 van de client op zijn OS X-apparaat heeft gezet. Versie 2.92 verwijdert de ransomware met de naam KeRanger. Het is onbekend hoeveel mensen slachtoffer zijn geworden van de malware, die bestanden op het apparaat versleutelt en voor een bitcoin, momenteel ongeveer 368 euro, weer beschikbaar maakt voor gebruikers.

Beveiligingsbedrijf Palo Alto Networks heeft de malware gevonden. KeRanger kwam door Apples beveiliging Gatekeeper heen, omdat het gebruikmaakte van een geldig ontwikkelaarscertificaat. De aanvallers hebben de versie op de site vervangen door een eigen variant met daarin KeRanger. Dat wijst op een hack van de site, maar die heeft de ontwikkelaar van Transmission nog niet bevestigd.

Apple heeft het certificaat van de besmette versie van Transmission ingetrokken, waardoor gebruikers van OS X de variant met KeRanger niet meer kunnen openen. Omdat de besmette versie afgelopen vrijdag is gecompileerd en online is gezet en Palo Alto Networks op dezelfde dag Apple heeft ingelicht, zal het aantal slachtoffers beperkt zijn. Daarnaast trof het alleen gebruikers die het dmg-bestand van de site hebben gehaald, niet de mensen die Transmission van een update hebben voorzien vanuit het programma zelf. Bovendien is KeRanger volgens Palo Alto nog in ontwikkeling. Er zit nog niet gebruikte code in de malware, om bijvoorbeeld Time Machine-backups te versleutelen.

Het is niet de eerste ontdekte ransomware voor OS X. Kaspersky ontdekte enkele jaren geleden Filecoder, maar ook die was op moment van ontdekking nog niet af en verwees voor de command and control-server nog naar een lokale computer.

/i/1356345137.png?f=fpa)

/i/1161959703.png?f=fpa)

:strip_exif()/i/1386852239.gif?f=fpa)

:strip_exif()/i/1172486847.gif?f=fpa)

/i/1213015486.png?f=fpa)

/i/1277037256.png?f=fpa)