Een fabrikant van beveiligingssoftware claimt dat het gebruik van Windows zonder administratieve rechten het aantal beveiligingsproblemen flink zou doen afnemen: negentig procent van de kwetsbaarheden zou geen impact meer hebben.

Verantwoordelijk voor die claim is de ceo van het bedrijf BeyondTrust, leverancier van software om de rechten van gebruikers te beperken. Bekend was al dat het continu werken onder een Administrator-account de beveiligingsrisico's voor gebruikers vergroot. Door het gebruik van een account met minder rechten krijgt eventuele malware minder mogelijkheden om ongewenste systeemwijzigingen aan te brengen.

Verantwoordelijk voor die claim is de ceo van het bedrijf BeyondTrust, leverancier van software om de rechten van gebruikers te beperken. Bekend was al dat het continu werken onder een Administrator-account de beveiligingsrisico's voor gebruikers vergroot. Door het gebruik van een account met minder rechten krijgt eventuele malware minder mogelijkheden om ongewenste systeemwijzigingen aan te brengen.

Het beveiligingsbedrijf heeft nu echter harde cijfers aan deze wijsheid gekoppeld: het analyseerde de door Microsoft openbaar gemaakte beveiligingsproblemen en onderzocht de gevolgen daarvan wanneer de gebruiker administratieve rechten had én wanneer hij met een beperkt account zou zijn ingelogd.

BeyondTrust keek op deze manier naar de gevolgen van 154 kwetsbaarheden waar Microsoft in 2008 een patch voor uitbracht. Daarvan zou 69 procent minder of zelfs geen gevolgen voor de gebruiker hebben wanneer deze met een beperkt gebruikersaccount zou zijn ingelogd. Toegespitst op kwetsbaarheden voor Microsofts browser Internet Explorer en het office-pakket van de softwaregigant, becijferde het bedrijf dat respectievelijk 89 procent en 94 procent van de beveiligingsproblemen door een beperking van de rechten uit de wereld zou zijn geholpen. Op basis van deze resultaten stoelt het beveiligingsbedrijf zijn uitspraak dat ruim negentig procent van de beveiligingsproblemen met een rechtenreductie het hoofd kan worden geboden.

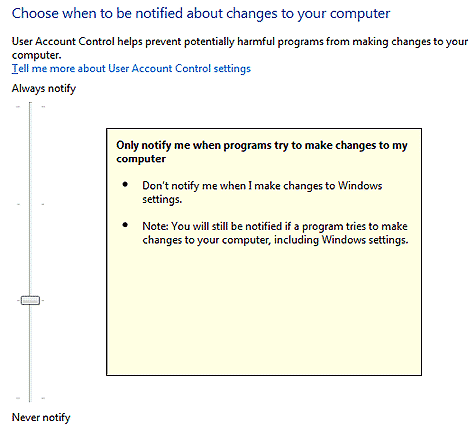

De resultaten van dergelijk onderzoek worden weer relevant door het succes van hackers om het rechtenbeheer van Microsofts aankomende besturingssysteem, Windows 7, te omzeilen. Het in Windows Vista voor veel ergernis zorgende UAC is in Windows 7 herzien, maar kan middels een script eenvoudig uitgeschakeld worden.

:strip_icc():strip_exif()/i/1231413145.jpg?f=fpa_thumb)

:strip_icc():strip_exif()/i/1225533662.jpg?f=fpa_thumb)

/i/1223638474.png?f=fpa)

:strip_exif()/i/1124121765.gif?f=fpa)

:strip_exif()/i/1259323986.gif?f=fpa)

:strip_exif()/i/1187352419.jpg?f=fpa)

/i/1228728932.png?f=fpa)