De Equifax-site lijkt enkele uren geholpen te hebben om malware te serveren aan zijn gebruikers. Een 'onafhankelijke beveiligingsonderzoeker' kreeg een pop-up met een redirect naar een valse Flash-updatemelding.

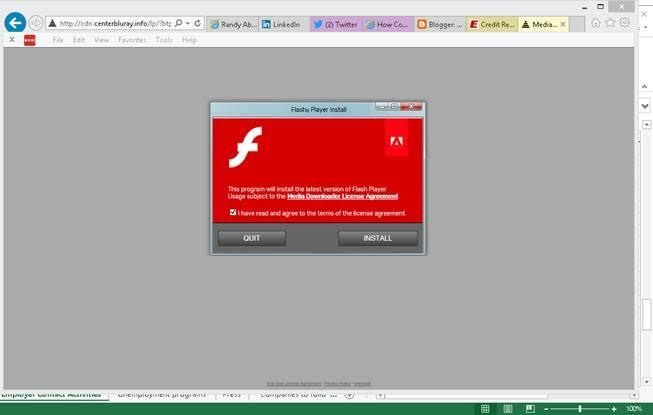

Ars Technica beschrijft hoe Randy Abrams woensdag de Equifax-website bezocht om naar eigen zeggen mogelijk onjuiste informatie over zijn kredietgegevens te bekijken. Tot drie keer toe zou hij daarbij naar de externe site centerbluray.info zijn gedirigeerd, waar hij een melding met een Adobe Flash-update voor zich kreeg. In werkelijkheid zorgde een klik op de update voor de installatie van een bestand met de naam MediaDownloaderIron.exe, dat de malware Adware.Eorezo bevatte. Deze zorgt voor ongevraagde advertenties in Internet Explorer.

De crapware zou momenteel door slechts drie antivirusbedrijven herkend worden: Panda, Symantec en Webroot. Malwarebytes herkent de centerbluray-site als een malware verspreidende site. Mocht er inderdaad malware via de Equifax-site verspreid zijn, dan zou dat een nieuwe blamage voor de kredietverstrekker zijn. Aanvallers wisten onlangs binnen te dringen in de servers van het bedrijf en gevoelige gegevens van meer dan 140 miljoen Amerikanen en meer dan 15 miljoen Britten te ontvreemden.

Het is niet bekend hoe het kan dat de site voor de redirects zorgde, maar de mogelijkheid bestaat ook dat het om een lokaal probleem bij Abrams gaat. De 'onafhankelijke beveiligingsonderzoeker' geeft weinig details over zijn ontdekking. Uit de bijbehorende video en screenshots valt alleen op te maken dat hij Internet Explorer gebruikte.

Update, vrijdag 09.50: Volgens Malwarebytes vond de malvertising plaats via een script van een derde partij op de site van Equifax, namelijk het bedrijf Fireclick, dat gespecialiseerd is in web-analytics. Dat script laadde een url vanaf een Akamaicontent delivery network, die op zijn beurt content via het domein sitestats.info van ostats.net haalde. Via dit laatste domein zouden de redirects naar malware en adware plaatsvinden.

/i/2002778098.png?f=fpa)

:strip_exif()/i/1371482326.jpeg?f=fpa)

:strip_exif()/i/1303128799.gif?f=fpa)

:strip_exif()/i/1159803170.gif?f=fpa)

:strip_exif()/i/1298302627.gif?f=fpa)

:strip_exif()/i/1149088707.gif?f=fpa)