Onderzoekers van de Nijmeegse Radboud Universiteit zetten een zelf ontwikkeld systeem in om de medische gegevens van Parkinson-patiënten te beveiligen. Dat heet 'Polymorphic Encryption and Pseudonymisation' en is onder anderen ontwikkeld door hoogleraar Bart Jacobs.

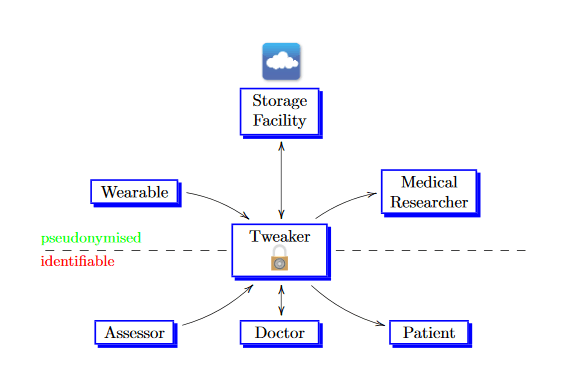

Tijdens het onderzoek worden gegevens van de deelnemers verzameld, bijvoorbeeld aan de hand van wearables. Het gaat om 650 personen die over een periode van twee jaar in de gaten worden gehouden, zo schrijft de universiteit in een persbericht. Om deze gegevens versleuteld op te slaan en te pseudonimiseren, maakt de universiteit gebruik van het zelf ontwikkelde PEP-systeem. Deze methode, die is ontwikkeld door Bart Jacobs en Eric Verheul, maakt het voor de partij die de gegevens opslaat onmogelijk om deze in te zien. Ook krijgen de onderzoeksdeelnemers controle over welke personen met de gegevens aan de slag kunnen, waardoor hun privacy gewaarborgd moet zijn. Bovendien is er voor elke deelnemer een ander pseudoniem per onderzoeker, zodat deze niet alsnog meer gegevens te zien krijgen dan door de deelnemer is bepaald.

In het bijbehorende onderzoek beschrijven de PEP-bedenkers dat er bij traditionele vormen van encryptie vaak een enkele sleutel wordt gebruikt voor encryptie en decryptie. Bij hun methode is het daarentegen mogelijk om bijvoorbeeld een database met verschillende sleutels te ontsleutelen. Dat heeft het voordeel dat een onderzoeker alleen toegang kan krijgen tot het gedeelte van de gegevens dat hij nodig heeft. Met een enkele decryptiesleutel zou dat niet mogelijk zijn. Op die manier kan een partij de gegevens meteen opslaan op een centrale server, zonder eerst te regelen wie toegang dient te krijgen. Ook de hostingspartij zelf heeft geen toegang tot de data.

Er is een centrale partij die de verschillende sleutels aanmaakt. In het onderzoek is deze aangeduid als een 'Tweaker', maar na opmerkingen van Amerikaanse collega's is deze naam aangepast naar 'Transcriptor', zo legt Jacobs aan Tweakers uit. Deze Transcriptor kan de gegevens blind aanpassen en deze beschikbaar maken voor verschillende partijen. Om dit op een veilige manier te laten verlopen, is er volgens de onderzoekers beleid nodig waarin de onderzoeksdeelnemer een centrale rol speelt. PEP maakt gebruik van encryptie met een publieke sleutel op basis van ElGamal.

Naast versleuteling is het ook mogelijk om het systeem uit te breiden met een methode om gegevens te pseudonimiseren, zodat de identiteit van de onderzoeksdeelnemers niet te achterhalen is. Zo heeft een deelnemer bijvoorbeeld verschillende pseudoniemen bij verschillende onderzoekers en instellingen. Daardoor zijn de gegevens niet met elkaar te combineren, zo stellen de onderzoekers. Om dit geheel heen is vervolgens een systeem nodig voor authenticatie en autorisatie van de Transcriptor, die ook een centrale rol speelt bij het toewijzen van pseudoniemen.

Jacobs vertelt aan Tweakers: "De Transcriptor is uiteindelijk allemaal programmatuur die in een hardware security module zit. Die wordt dan ergens in een rek gehangen. Wij hebben bijvoorbeeld Surfnet voor deze rol benaderd, omdat die organisatie onafhankelijk is en ervaring heeft in een trusted role." Er is echter nog geen samenwerking met het bedrijf aangegaan, voegt hij daaraan toe. Het systeem zit zo in elkaar dat er meerdere privésleutels zijn die toegang geven tot de data, legt de hoogleraar verder uit. "Dus als er een gehackt wordt, dan werkt het systeem niet meer maar is de data nog steeds veilig. Er zijn meerdere componenten nodig om bij de gegevens te komen."

Er zijn verschillende toepassingen van PEP denkbaar buiten de medische sector. Zo zal het mogelijk gebruikt worden voor eID, aldus Jacobs. Ook internettoepassingen zijn denkbaar, bijvoorbeeld bij het beveiligen van sensordata. Het systeem voor de huidige toepassing in het Parkinson-onderzoek moet over ongeveer een half jaar gereed zijn. De Radboud Universiteit en de provincie Gelderland hebben respectievelijk 920.000 euro en 750.000 euro in PEP geïnvesteerd. De techniek moet uiteindelijk open source beschikbaar worden. Een van de deelnemers van het onderzoek is Verily, de life science-afdeling van Google-moederbedrijf Alphabet.

/i/1203106840.png?f=fpa)

:strip_exif()/i/1275386826.jpeg?f=fpa)

/i/1210666281.png?f=fpa)

:strip_exif()/i/1322564626.jpeg?f=fpa)

/i/2001245123.png?f=fpa)

:strip_exif()/i/1165604515.gif?f=fpa)

:strip_exif()/i/1294081930.gif?f=fpa)

:strip_exif()/i/1263478208.gif?f=fpa)

:strip_exif()/i/1276554952.gif?f=fpa)

:strip_exif()/i/1265195729.gif?f=fpa)