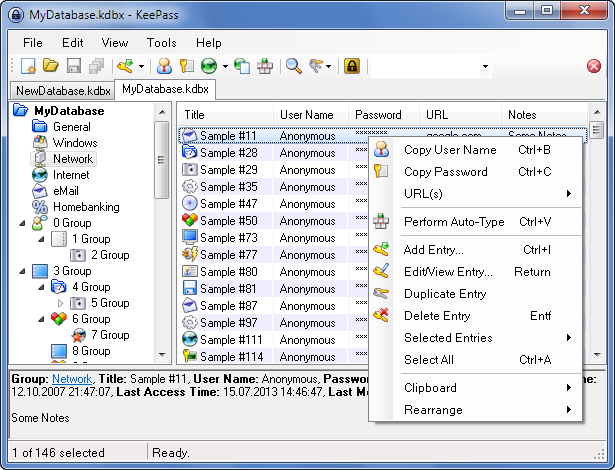

Dominik Reichl heeft versie 2.34 van KeePass Password Safe uitgebracht. Met deze opensource-wachtwoordmanager kunnen accounts worden opgeslagen, inclusief de bijbehorende gegevens, zoals gebruikersnaam, wachtwoord en url. Alle gegevens worden veilig in een met het Rijndael-algoritme versleutelde database opgeslagen. Verder kan het programma automatisch wachtwoorden genereren en lijsten im- en exporteren. Door het toevoegen van dit taalbestand kan het programma ook in het Nederlands worden gebruikt.

Dominik Reichl heeft versie 2.34 van KeePass Password Safe uitgebracht. Met deze opensource-wachtwoordmanager kunnen accounts worden opgeslagen, inclusief de bijbehorende gegevens, zoals gebruikersnaam, wachtwoord en url. Alle gegevens worden veilig in een met het Rijndael-algoritme versleutelde database opgeslagen. Verder kan het programma automatisch wachtwoorden genereren en lijsten im- en exporteren. Door het toevoegen van dit taalbestand kan het programma ook in het Nederlands worden gebruikt.

Van KeePass Password Safe bestaan twee verschillende uitvoeringen die beide actief worden ontwikkeld. Versie 1.x is niet afhankelijk van andere software en werkt alleen onder Windows. Versie 2 maakt intern gebruik van xml en heeft verder minimaal versie 2.0 van het .Net Framework nodig of, als het programma onder Linux, OS X of FreeBSD wordt gebruikt, versie 2.6 van Mono of hoger. Een volledig overzicht van de verschillen tussen versie 1 en 2 is op deze pagina te vinden. Hieronder staat de changelog van deze uitgave.

New Features:Improvements:

- The version information file (which the optional update check downloads to see if there exists a newer version) is now digitally signed (using RSA-4096 / SHA-512); furthermore, it is downloaded over HTTPS.

- Added option 'Lock workspace when minimizing main window to tray'.

- Added option 'Esc minimizes to tray instead of locking the workspace'.

- Added

Ctrl+Qshortcut for closing KeePass (as alternative toAlt+F4).- Added

UIFlagsbit for disabling the 'Check for Updates' menu item.- The installers (regular and MSI) now create an empty 'Plugins' folder in the application directory, and the portable package now also contains such a folder.

- Plugins: added support for digitally signed version information files.

- Plugins are now loaded only directly from the application directory and from any subdirectory of the 'Plugins' folder in the application directory.

- Improved startup performance (by filtering plugin candidates).

- When closing a database, KeePass now searches and deletes any temporary files that may have been created and forgotten by MSHTML when printing failed.

- CHM help file: improved high DPI support.

- Various code optimizations.

- Minor other improvements.

:strip_exif()/i/2007293302.png?f=thumbmedium)