Heise Security heeft in het standaard e-mailprogramma van Mac OS X 'Leopard' een bug ontdekt die vorig jaar verholpen is. Hierdoor is het mogelijk om code uit te voeren als een bijlage in het programma Mail geopend wordt.

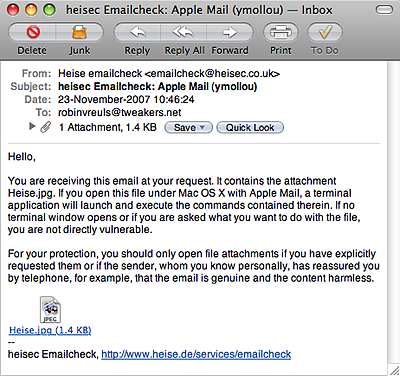

Mac OS X slaat via een zogenoemde 'resource fork' meta-informatie van een bestand op, waaronder het mime-type en met welke applicatie een bestand moet worden geopend. Deze meta-informatie wordt door Mail gebruikt om een bijlage van een e-mail met het juiste programma te openen. Hier zit echter een bug in, waardoor het mogelijk is om met een speciaal geschreven bijlage een ander programma te openen dan dat door het mime-type wordt aangegeven in de resource fork. Om deze bug nader toe te lichten, heeft Heise Security een script online gezet waarmee het lek getest kan worden.

Het lek in Mail, het standaard e-mailprogramma van Mac OS X, werd vorig jaar in Mac OS X 10.4 ontdekt en door Apple via een beveiligingsupdate verholpen. Volgens Heise is de update voor deze bug niet in de Leopard-versie van Mail terechtgekomen of slecht getest.

:fill(white):strip_exif()/i/2003991626.jpeg?f=thumbmedium)

:fill(white):strip_exif()/i/2000986561.jpeg?f=thumbmedium)

:strip_exif()/i/1176455966.jpg?f=fpa)

:strip_exif()/i/1199825479.gif?f=fpa)

:strip_exif()/i/1193416235.jpg?f=fpa)

:strip_exif()/i/1143116142.jpg?f=fpa)