Beveiligingsbedrijf Kaspersky Lab heeft een nieuwe variant van de zogenaamde Rakhni-ransomware gevonden. Als deze malware eenmaal op een systeem aanwezig is, kan deze kiezen of hij bestanden versleutelt of dat hij de cpu gebruikt voor mining van cryptovaluta.

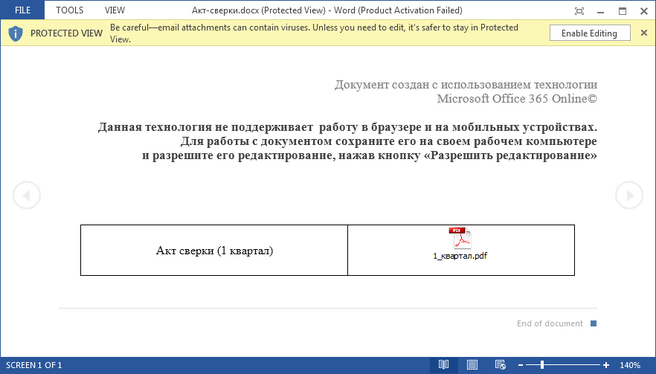

Kaspersky schrijft dat de malware zich voornamelijk richt op Russische gebruikers en dat de verspreiding plaatsvindt via e-mails met een kwaadaardige bijlage. Als de malware eenmaal op een systeem aanwezig is, controleert deze onder meer of er sprake is van een virtual machine, wat erop zou kunnen wijzen dat iemand probeert de malware te analyseren. Vervolgens vindt er een controle plaats of de folder 'bitcoin' in de map 'AppData' aanwezig is. Is dat het geval, besluit de malware de bestanden op het systeem te versleutelen volgens de gangbare werkwijze van ransomware. De aanname is dan waarschijnlijk dat het slachtoffer een bitcoinwallet heeft dat een bepaalde waarde vertegenwoordigt.

Als die folder niet aanwezig is en de cpu van het geïnfecteerde systeem meer dan twee logische cores heeft, kiest de malware er juist voor om de cryptominer te installeren. Omdat mining plaatsvindt met de cpu, kiest de malware een cryptovaluta die daarvoor geschikt is. In dit geval is dat Monero en Monero Original. Volgens Kaspersky zijn er wel aanwijzingen dat in dat laatste geval juist wel de gpu wordt gebruikt, omdat er een folder 'cuda' wordt aangemaakt. Er is ook de mogelijkheid om Dashcoin te delven. Er is ook nog een derde optie, die wordt gekozen als er slechts één logische core is. In dat geval activeert de malware een wormcomponent, die een poging doet zich naar andere computers op hetzelfde netwerk te verspreiden.

Het beveiligingsbedrijf schreef in een recent rapport dat het aantal gebruikers dat met ransomware te maken heeft gekregen tussen 2017 en 2018 met dertig procent is gedaald ten opzichte van de periode tussen 2016 en 2017. Het aantal mensen die te maken kregen met miners steeg daarentegen met 44 procent.

/i/2001666525.png?f=fpa)

/i/2001462189.png?f=fpa)

:strip_exif()/i/1297349685.gif?f=fpa)

:strip_exif()/i/2002231359.jpeg?f=fpa)

/i/1308125213.png?f=fpa)

/i/1286620585.png?f=fpa)

/i/2001582707.png?f=fpa)

:strip_exif()/i/1303128799.gif?f=fpa)

/i/1129715850.png?f=fpa)