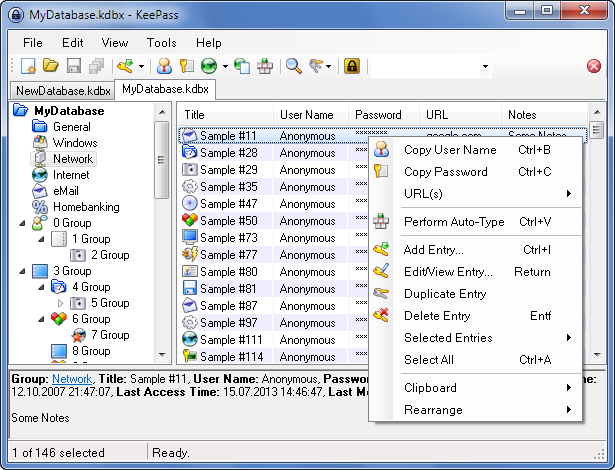

Versie 2.26 van KeePass Password Safe is uitgekomen. Met deze opensource-wachtwoordmanager kunnen accounts worden opgeslagen, inclusief de bijbehorende gegevens, zoals gebruikersnaam, wachtwoord en url. Alle gegevens worden veilig in een met het Rijndael-algoritme versleutelde database opgeslagen. Verder kan het programma automatisch wachtwoorden genereren en lijsten in- en exporteren. Door het toevoegen van dit taalbestand kan het programma ook in het Nederlands worden gebruikt.

Versie 2.26 van KeePass Password Safe is uitgekomen. Met deze opensource-wachtwoordmanager kunnen accounts worden opgeslagen, inclusief de bijbehorende gegevens, zoals gebruikersnaam, wachtwoord en url. Alle gegevens worden veilig in een met het Rijndael-algoritme versleutelde database opgeslagen. Verder kan het programma automatisch wachtwoorden genereren en lijsten in- en exporteren. Door het toevoegen van dit taalbestand kan het programma ook in het Nederlands worden gebruikt.

Van KeePass Password Safe bestaan twee verschillende uitvoeringen. Versie 1.x heeft geen andere programma's nodig en werkt alleen onder Windows. Versie 2 maakt intern gebruik van xml en heeft verder minimaal versie 2.0 van het .Net Framework nodig of, als het programma onder Linux, OS X of FreeBSD wordt gebruikt, versie 2.6 van Mono of hoger. Een volledig overzicht van de verschillen tussen versie 1 en 2 is op deze pagina te vinden. Hieronder staat de changelog van deze release.

New Features:Improvements / Changes:

- Added option to show a confirmation dialog when moving entries/groups to the recycle bin.

- Auto-Type: added workaround for applications with broken time-dependent message processing.

- Auto-Type: added workaround for PuTTY's default Ctrl+Alt behavior (which differs from Windows' behavior).

- Auto-Type: added configuration option to specify the default delay between two keypresses.

- Added optional sequence comments column in the auto-type entry selection dialog (in this column, only

{C:...}comments in the sequence are displayed; if a comment starts with '!', only this comment is shown).- If the option 'Automatically search key files' is activated, all drives are now scanned in parallel and any key files are added asynchronously (this avoids issues caused by slow network drives).

- Added trigger action 'Show entries by tag'.

{OPERA}placeholder: updated detection code to also support the latest versions of Opera.{T-CONV:...}placeholder: added 'Uri' type (for converting the string to its URI-escaped representation).- Synchronization functions are now available for remote databases, too.

- Enhanced RoboForm importer to additionally support the new file format.

- Summary lists are now also available in delete confirmation dialogs on Unix-like systems and Windows XP and earlier.

- Added workaround for Mono

ProcessStdIn BOM bug.- KPScript: added '

refx-All' option (matches all entries).- KPScript: added optional parameters '

setx-Expires' and 'setx-ExpiryTime' for the 'EditEntry' command.Bugfixes:

- Improved database tab selection after closing an inactive database.

- New just-in-time MRU files list.

- Improved selection of entries created by the password generator.

- The internal text editor now determines the newline sequence that the data is using the most when opening it, and converts all newline sequences to the initial sequence when saving the data.

- Improved realization of the

{CLEARFIELD}command (now using Bksp instead of Del, in order to avoid Ctrl+Alt+Del issues on newer Windows systems).- The note that deleting a group will also delete all subgroups and entries within this group is now only displayed if the group is not empty.

- Improved GUI thread safety of the update check dialog.

- Improved HTML generation.

- Improved version formatting.

- On Unix-like systems, window state automations are now disabled during initial auto-type target window switches.

- On Unix-like systems, the button to choose a password font is disabled now (because this is unsupported due to Mono bug 5795).

- Various files (e.g. 'History.txt') are now encoded using UTF-8.

- Improved build system.

- Various code optimizations.

- Minor other improvements.

- In the 'Configure Columns' dialog, the activation states of plugin-provided columns are now preset correctly.

:strip_exif()/i/2007293302.png?f=thumbmedium)