Google geeft zakelijke gebruikers van Gmail end-to-endencryptie op Android en iOS. Gebruikers moeten hiervoor een Workspace Enterprise Plus-abonnement met de extra Assured Controls (Plus) hebben. Net als bij alle grote e-mailproviders is e-mailverkeer van particuliere gebruikers niet op deze manier beveiligd.

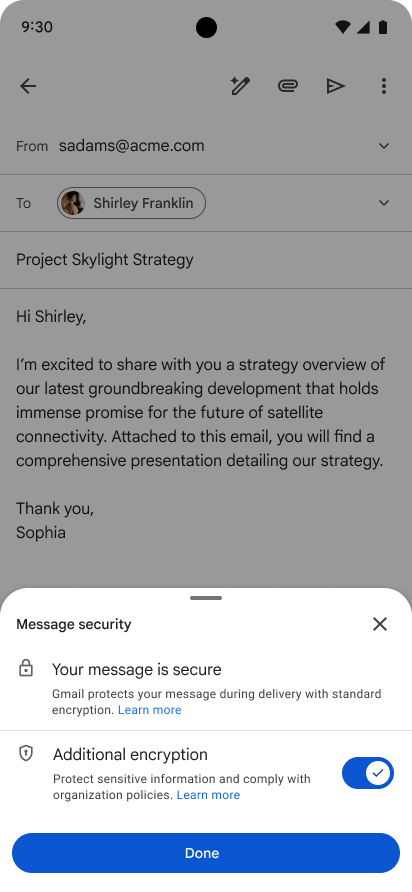

De nieuwe functie is automatisch beschikbaar voor afnemers van het juiste Google Workspace-abonnement en werkt via de officiële Gmail-app. De functie moet door admins van een bedrijf worden ingeschakeld en moet per individuele mail worden geactiveerd.

De nieuwe functie is automatisch beschikbaar voor afnemers van het juiste Google Workspace-abonnement en werkt via de officiële Gmail-app. De functie moet door admins van een bedrijf worden ingeschakeld en moet per individuele mail worden geactiveerd.

De ontvanger van versleutelde e-mails hoeft niet per se zelf toegang te hebben tot deze functie. Ontvangers van deze e-mails kunnen deze berichten via de officiële Gmail-app zoals normaal ontvangen en openen. Heeft de ontvanger geen Gmail-app, dan opent er een beveiligde webpagina met de e-mail.

De vorm van end-to-endencryptie die Google gebruikt heet Gmail client-side encryption, een encryptietechniek die volgens ArsTechnica afwijkt van wat de meesten end-to-endencryptie zouden noemen. Normaal moeten e-mailclients via het Secure/Multipurpose Internet Mail Extensions-standaard encryptiesleutels uitwisselen.

Dat hoeft voor Googles vorm niet, wat het in theorie voor bedrijven makkelijker maakt om het systeem te implementeren. Tegelijkertijd moet de organisatie een keyserver hosten en heeft deze dus in feite toegang tot het e-mailverkeer.

/i/2005793966.png?f=fpa)

/i/2007887364.png?f=fpa)

/i/2007970208.png?f=fpa)

/i/2003851934.png?f=fpa)

:strip_exif()/i/2008007290.jpeg?f=fpa)

/i/2002170009.png?f=fpa)