Mozilla is een website begonnen om het belang van het versleutelen van berichten voor 'gewone internetgebruikers' duidelijker te maken. Codemoji moet daarvoor een 'leuke, leerzame tool' zijn om de basis van encryptie uit te leggen.

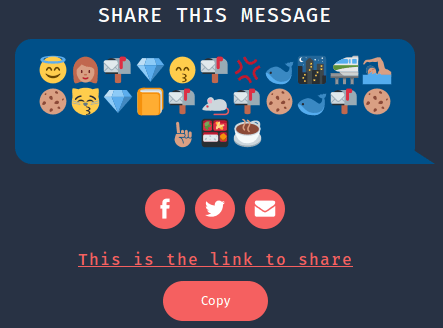

Met de site Codemoji kunnen gebruikers berichtjes naar elkaar sturen door gebruik te maken van emoticons. Volgens Mozilla's executive director Mark Surman is het belangrijk dat meer mensen het belang van versleuteling van berichten begrijpen en waarom het 'ook voor hen van belang is'.

Ook stelt Surman dat encryptie steeds meer door regeringen bedreigd wordt, doordat die steeds meer regelgeving opstellen waarbij veiligheid op het spel gezet wordt door encryptie te verzwakken. Mozilla wil zo zijn ideeën over het belang van encryptie uitdragen.

Codemoji werkt feitelijk alsof letters door elkaar gehusseld worden, maar dan met emoticons, bijvoorbeeld 'Hallo' wordt 'Tpqqn'. Om berichten naar elkaar te sturen en te ontcijferen, moet daarom wel het emoji-alfabet met de andere persoon overeengekomen worden door in ieder geval één emoticon aan een letter te koppelen. Mozilla waarschuwt wel dat methoden om dergelijke 'encryptie' te kraken ruimschoots voorhanden zijn en dat het spel niet voor serieuze communicatie moet worden gebruikt.

Naast Codemoji heeft Mozilla een serieuzere site rond versleuteling opgezet met de naam 'Encrypt'.

/i/1375792693.png?f=fpa)

:strip_exif()/i/1310739170.gif?f=fpa)

:strip_exif()/i/1392884304.jpeg?f=fpa)

:strip_exif()/i/2001122429.jpeg?f=fpa)

:strip_exif()/i/1226520683.gif?f=fpa)

/i/2001097203.png?f=fpa)

:strip_exif()/i/1276554952.gif?f=fpa)