Microsoft heeft samen met de Amerikaanse en Nederlandse politie een groot botnet ontmanteld. Rustock, zoals het botnet heet, bestond uit miljoenen besmette pc's, die op een gegeven moment verantwoordelijk waren voor de helft van alle spam.

Medewerkers van de Microsoft Digital Crimes Unit klopten samen met politieagenten aan bij hostingbedrijven in onder andere Kansas City, Denver, Dallas en Chicago. Ze hadden van de rechtbank van Washington toestemming gekregen om servers in beslag te nemen die waarschijnlijk werden gebruikt om het botnet te beheren. Een deel van het beheer zou via Nederland zijn verlopen en Microsoft heeft dit deel met hulp van het Dutch High Tech Crime Unit van de Nederlandse politie ontmanteld. De voorlichter van het Nederlandse Korps landelijke politiediensten erkent dat het Dutch High Tech Crime Unit heeft meegeholpen aan het onderzoek, maar weigert meer informatie te geven over de betrokkenheid van de eenheid.

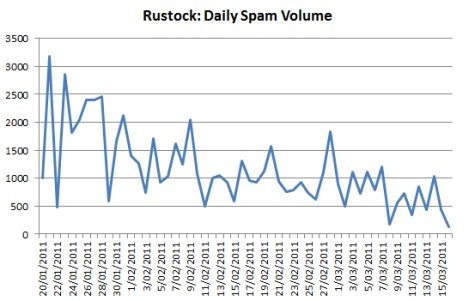

Met de inbeslagname hoopt Microsoft te voorkomen dat de beheerders van infrastructuur zouden wisselen. Het botnet is in de woorden van Microsoft 'onthoofd' en de spamgolf zou dan ook gestopt zijn. Microsoft kreeg toestemming voor de inbeslagname na een aanklacht tegen de onbekende beheerder voor onder andere misbruik van het merkrecht van de fabrikant in de berichten.

De spam bestond onder andere uit nep-prijsvragen namens Microsoft en aanbiedingen voor medicijnen. De Crime Unit van Microsoft zou hebben gezien hoe een enkele Rustock-zombie 7500 spam-berichten in 45 minuten verstuurde. Volgens Symantec was Rustock eind 2010 de grootste spambron ter wereld en zou 47,5 procent van alle spam van het netwerk afkomstig zijn, terwijl op zijn piek de helft van alle spam van Rustock kwam. Het zou echter nog te vroeg zijn om te concluderen dat wereldwijd nu alle spam afneemt, omdat andere botnets, zoals Bagle, sindsdien flink in omvang gegroeid zijn, claimt Symantec.

Volgens Microsoft was de nu afgeronde Operation b107 een stuk ingewikkelder dan Operation b49, waarbij het Waledec-botnet onschadelijk gemaakt werd. Onder andere zouden de beheerders bij hun werk geen gebruikmaken van peer-to-peer of domeinnamen, maar zou het via hardcoded ip-adressen verlopen. In Nederland werd vorig jaar het omvangrijke Bredolab ontmanteld, dat uit miljoenen besmette pc's bestond.

:strip_exif()/i/1151538720.gif?f=fpa)

:strip_exif()/i/1339661894.jpeg?f=fpa)

/i/1228562254.png?f=fpa)

:strip_exif()/i/1311148330.gif?f=fpa)

/i/1248683747.png?f=fpa)

/i/1236865696.png?f=fpa)

:strip_exif()/i/1317201694.gif?f=fpa)

:strip_exif()/i/1053945580.gif?f=fpa)

/i/1273155496.png?f=fpa)

:strip_exif()/i/1298899109.gif?f=fpa)

/i/1277037256.png?f=fpa)

/i/1226480467.png?f=fpa)