Tavis Ormandy, beveiligingsonderzoeker bij het Project Zero-team van Google, heeft een beveiligingslek gevonden in een Chrome-extensie van Adobe. Deze wordt sinds vorige week automatisch aan de browser toegevoegd bij de installatie van Adobe-software.

Ormandy, die regelmatig lekken in software vindt en rapporteert, heeft het lek aan Adobe gemeld en het bedrijf heeft recentelijk een patch uitgebracht. Volgens de onderzoeker gaat het om een cross-site scripting-kwetsbaarheid die het via een omweg mogelijk maakt om willekeurige code uit te voeren in de browser of de privacy-instellingen aan te passen. Het direct uitvoeren van code zou mogelijk verhinderd worden door csp.

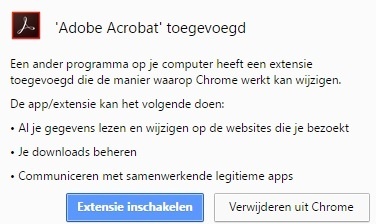

De onderzoeker vermeldt dat de extensie inmiddels op 30 miljoen apparaten is geïnstalleerd; hij baseert zich daarbij op aantallen uit de Chrome-winkel. De extensie wordt sinds vorige week automatisch geïnstalleerd, bijvoorbeeld bij de installatie van Adobe Reader. Chrome-gebruikers op Windows krijgen vervolgens een pop-up te zien, waarin hun gevraagd wordt de extensie in te schakelen of te verwijderen. De extensie zelf bestaat al langer en biedt gebruikers onder andere de mogelijkheid om webpagina's in een pdf om te zetten met de betaalde versie van Acrobat.

De extensie verzamelt daarnaast enkele gebruikersgegevens, naar eigen zeggen om de kwaliteit van de dienstverlening te verbeteren. De verzamelde gegevens zouden geen url's omvatten. Vanuit de beveiligingswereld was er kritiek op de beslissing van Adobe, omdat deze onnodige risico's voor gebruikers met zich meebrengt.

De melding na de installatie

De melding na de installatie

:strip_exif()/i/1252571657.gif?f=fpa)

:strip_exif()/i/1295943884.gif?f=fpa)

/i/2000658159.png?f=fpa)

/i/2001097203.png?f=fpa)

/i/1359725228.png?f=fpa)