Op de homepage van Etheral is versie 0.10.8 verschenen van de gelijknamige open source packet-sniffer. Het programma is in staat om de data die over het netwerk wordt verstuurd te analyseren in verschillende netwerk protocollen. Ook is het mogenlijk om reeds opgeslagen dataverkeer gebruiken als invoer voor het programma. De release notes van deze versie laten de volgende veranderingen zien:

Op de homepage van Etheral is versie 0.10.8 verschenen van de gelijknamige open source packet-sniffer. Het programma is in staat om de data die over het netwerk wordt verstuurd te analyseren in verschillende netwerk protocollen. Ook is het mogenlijk om reeds opgeslagen dataverkeer gebruiken als invoer voor het programma. De release notes van deze versie laten de volgende veranderingen zien:

This release fixes the following security-related issues:New and updated features

- Matthew Bing discovered a bug in DICOM dissection that could make Ethereal crash. (CAN-2004-1139)

- An invalid RTP timestamp could make Ethereal hang and create a large temporary file, possibly filling available disk space. (CAN-2004-1140)

- The HTTP dissector could access previously-freed memory, causing a crash. (CAN-2004-1141)

- Brian Caswell discovered that an improperly formatted SMB packet could make Ethereal hang, maximizing CPU utilization. (CAN-2004-1142)

New protocol support

- Ethereal now has a packet history, similar to most web browsers.

- Ethereal now supports custom window titles.

- Minor performance enhancements have been added.

- RTP analysis has been enhanced.

- Host name resolution has been improved.

- Ethereal can now track TCP PDU times. See http://wiki.ethereal.com/TcpPduTime for more details.

- Ethereal now ships with netscreen2dump.py, a utility which converts netscreen packet-trace hex dumps to hex dumps that can be read by text2pcap.

AoE (ATA over Ethernet), Bittorrent, CMIP, GPRS Mobility Management and Session Management, GSM MAP, Extended Security Services, Logotype Certificate Extensions, MAP Dialogue, Network Service Over IP, Online Certificate Status Protocol, PKIX Certificate, PKIX Qualified, PROFINET DCP, IO, Real-Time, Short Message Relaying Service, SSCF-NNI Updated protocol support

3GPP2 A11, ACSE, AIM, AODV, ASN.1 BER, ASN.1 PER, BOOTP, BSSGP, BVLC, CMS, COPS, DCERPC, DCERPC ISystemActivator, DICOM, DHCPv6, DNS, eDonkey, ENTTEC, Etheric, Frame Relay, FTAM, FW1, GIOP, GPRS LLC, GRE, GSM A, GSM SMS, H.225, H.245, H.450, HTTP, IPAddress, IPDC, IPMI, IPsec, ISAKMP, ISUP, JFIF, Kerberos, MQ, MTP3, NMAS, OPSI, PKIX1EXPLICIT, PKIX1IMPLICIT, PKIXProxy, PPP, PRES, Radiotap, RADIUS, ONC RPC, RTnet, RTP, SAP, SDP, SIGCOMP, SIGCOMP UDVM, SIP, SMB, SNMP, SONMP, SSCOP, SSL, Symantec Firewall, T.38, TCP, TDS, TSP, UDP, WSP, WTP, X.25, X.509af, X.509ce, X.509if, X.509sat, New and updated capture file support

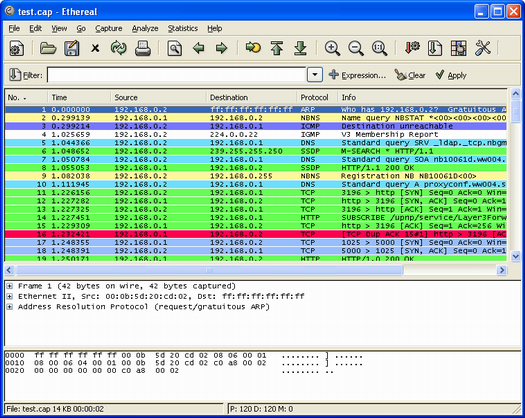

pppdump[break] Klik voor een grotere versie

Klik voor een grotere versie

:strip_exif()/i/2004802902.png?f=thumbmedium)