Door een mislukte uitrol van een patch naar servers en desktops bij de Commonwealth Bank of Australia zouden duizenden pc's en honderden servers zijn platgelegd. De bank zou grote moeite hebben om alles weer in de lucht te krijgen.

Dat meldt de Australische site Delimiter. De problemen zouden zijn ontstaan toen eind vorige week een patch werd uitgerold via Microsofts System Center Configuration Manager. De patch zou oorspronkelijk bedoeld zijn voor slechts een beperkt aantal desktopsystemen, maar door een fout werd de patch geïnstalleerd op een groot aantal pc's en serversystemen van de CommBank. Volgens anonieme bronnen zouden ruim negenduizend pc's en mogelijk tot bijna vijfhonderd mid-range Windows-servers in onbruik zijn geraakt, naar schatting een kwart van het computerpark van de bank.

Dat meldt de Australische site Delimiter. De problemen zouden zijn ontstaan toen eind vorige week een patch werd uitgerold via Microsofts System Center Configuration Manager. De patch zou oorspronkelijk bedoeld zijn voor slechts een beperkt aantal desktopsystemen, maar door een fout werd de patch geïnstalleerd op een groot aantal pc's en serversystemen van de CommBank. Volgens anonieme bronnen zouden ruim negenduizend pc's en mogelijk tot bijna vijfhonderd mid-range Windows-servers in onbruik zijn geraakt, naar schatting een kwart van het computerpark van de bank.

Hoewel de CommBank de problemen met zijn computernetwerk naar buiten toe zou hebben gebagatelliseerd, zou intern de hoogste alarmfase zijn afgekondigd om de getroffen systemen zo snel mogelijk weer in de lucht te krijgen. Daarbij is onder andere de hulp van HP ingeroepen, zo stelt Delimiter.

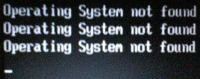

De getroffen desktop- en serversystemen zouden met behulp van images hersteld moeten worden, omdat de machines de melding geven dat er geen besturingssysteem is gevonden. Een imagingproces kan met name bij specifiek geconfigureerde servers echter veel tijd in beslag nemen, maar de bank houdt vol dat zijn dienstverlening slechts in beperkte mate verstoord is geraakt door de interne computerproblemen.

/i/1239807631.png?f=fpa)

/i/1223118312.png?f=fpa)