De gegevens op een harde schijf, die volgens de specificaties van de Duitse fabrikant hardwarematig met aes-encryptie is beveiligd, blijken in werkelijkheid via een veel simpeler algoritme versleuteld te zijn.

Op papier ziet de beveiliging van de Easy Nova Data Box PRO-25U van de Duitse leverancier Drecom er prima uit. Volgens de specificaties is de schijf voorzien van hardwarematige dataencryptie op basis van het 128bits aes-algoritme en geeft een geïntegreerde IM7206-'cryptocontroller' van Innmax de schijf pas vrij als een meegeleverde rfid-chip in de buurt van het apparaat wordt gehouden. Heise onderwierp de schijf aan een inspectie om te kijken of de claims op waarheid berusten.

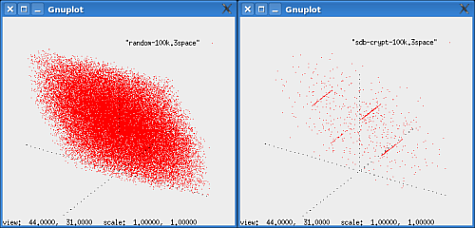

De testers haalden de Samsung-schijf uit de behuizing en sloten deze aan op een normale usb-naar-sata-adapter. Vervolgens werd bekeken wat de kwaliteit van de encryptie was door de versleutelde data driedimensionaal weer te geven. Bij ideale versleuteling zou de data volkomen willekeurig over de zogenaamde faseruimte verdeeld zijn. Patronen zouden de cryptoanalist daarentegen een handvat geven bij het ontrafelen van de beveiliging, omdat dan een relatie tussen de gegevens gelegd kan worden.

De versleutelde gegevens op de Easy Nova Data Box werden als lijnen in de faseruimte weergegeven, hetgeen wijst op zwakke encryptie. Bij nadere bestudering van de sectoren op de schijf bleken regelmatige reeksen data aanwezig te zijn. Hierdoor kwam Heise al gauw tot de conclusie dat de informatie niet met aes, maar via een simpele symmetrische xor-vercijfering waren versleuteld.

Na de fabrikant geconfronteerd te hebben met het feit dat de encryptie eenvoudig te kraken was, moest deze toegeven dat aes alleen werd gebruikt om het identificatienummer van de rfid-chip versleuteld op te slaan. Aangezien decryptie van de schijf op blokniveau uitgevoerd kon worden, is het rfid-concept waardeloos voor de beveiliging. Volgens Heise is het aannemelijk dat alle schijven met de IM7206-cryptocontroller vatbaar voor de eenvoudige aanval zijn.

/i/1203687774.png?f=fpa)

:strip_exif()/i/1182335251.gif?f=fpa)