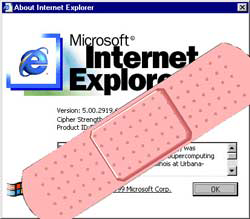

Het 'Zeroday Emergency Response Team', een groepering ontwikkelaars die zich bezighoudt met reverse engineeren, heeft een tweetal nieuwe IE-patches de wereld in gestuurd. Drie dagen voor de vervroegde release van Microsofts eigen VML-patch kwam deze organisatie al met een onofficiële oplossing voor het probleem. Dit keer wilden de veiligheidsexperts een oplossing bieden voor de foutieve afhandeling van de WebViewFolderIcon-ActiveX-control. De officieuze pleister is verkrijgbaar voor Internet Explorer-versies vanaf 5.01 met Service Pack 2 tot en met IE 6.0 met Service Pack 1. Of Microsoft deze third-party patch zal beantwoorden met een nieuwe vervroegde bugfix, valt nog te bezien. Het bedrijf heeft al aangeven bezig te zijn met een update die vooralsnog gepland staat voor de maandelijkse 'patch tuesday' volgende week dinsdag.