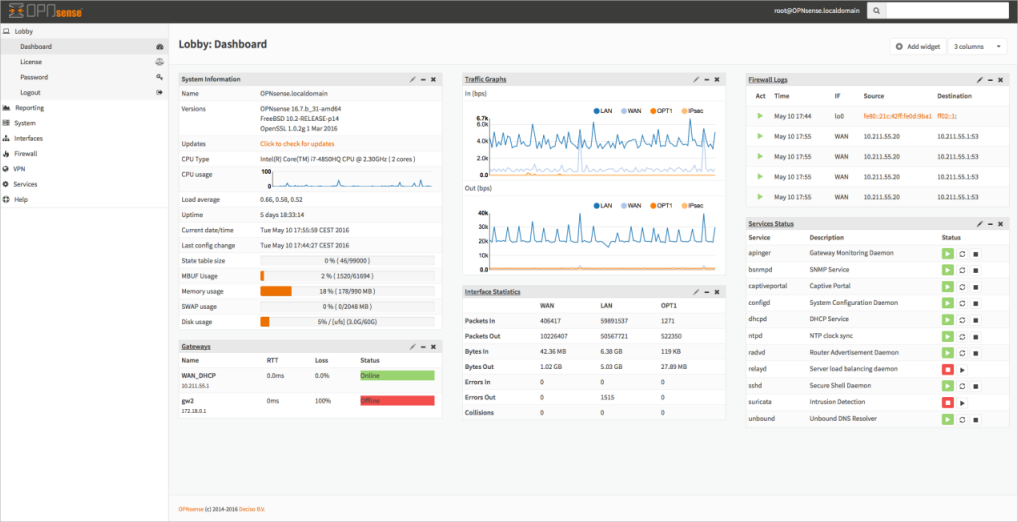

Het pakket OPNsense is een firewall met uitgebreide mogelijkheden. Het is gebaseerd op het besturingssysteem FreeBSD en is oorspronkelijk een fork van m0n0wall en pfSense. Het pakket kan volledig via een webinterface worden ingesteld en heeft onder andere ondersteuning voor 2fa, openvpn, ipsec, carp en captive portal. Daarnaast kan het packetfiltering toepassen en beschikt het over een traffic shaper. De ontwikkelaars hebben eerder OPNsense 20.1.6 uitgebracht met de volgende aankondiging:

Het pakket OPNsense is een firewall met uitgebreide mogelijkheden. Het is gebaseerd op het besturingssysteem FreeBSD en is oorspronkelijk een fork van m0n0wall en pfSense. Het pakket kan volledig via een webinterface worden ingesteld en heeft onder andere ondersteuning voor 2fa, openvpn, ipsec, carp en captive portal. Daarnaast kan het packetfiltering toepassen en beschikt het over een traffic shaper. De ontwikkelaars hebben eerder OPNsense 20.1.6 uitgebracht met de volgende aankondiging:

OPNsense 20.1.6 releasedQuick update as planned. Here are the full patch notes:

- system: add data length option to gateway monitor settings

- firewall: avoid greedy matching with live log parsing regression from 20.1.5

- firmware: detect runtime defaults when using "make upgrade" with core.git

- firmware: clean up packaging code and support ".link" file extension

- firmware: use CORE_FLAVOUR instead of FLAVOUR when using opnsense-bootstrap

- firmware: enable to optionally reach master branch when using opnsense-boostrap

- firmware: allow overriding CORE_ABI when using opnsense-bootstrap

- firmware: copy make.conf instead of linking when using opnsense-code

- firmware: always fetch tools.git when using opnsense-code

- rc: use "onifexists" for VGA TTY instead of "on"

- rc: missing ntpd user on 20.7 / 12.1

- plugins: os-unbound-plus DoT validation fix (contributed by Michael Muenz)

- src: fix ipfw invalid mbuf handling

- ports: libyaml 0.2.4

- ports: openssl 1.1.1g

- ports: py-yaml 5.3.1

- ports: radvd 2.18

- ports: sqlite 3.31.1

- ports: squid 4.11

- ports: suricata 4.1.8

:fill(white):strip_exif()/i/2007222016.jpeg?f=thumbmedium)