De app Google Instellingen blijkt gebruikers al maanden te beschermen tegen mogelijke exploits van een bug, waarbij kwaadwillenden een legitieme app kunnen injecteren met malware zonder dat het opvalt. Er is nog geen exploit van de bug bekend.

De ontdekkers maakten de bug, waarbij installatiebestanden van apps kunnen worden aangepast zonder dat de cryptografische handtekening wordt gewijzigd, vorige week bekend. Ze zullen de details delen op hackersconferentie Black Hat, die over enkele weken plaatsvindt in Las Vegas.

De ontdekkers maakten de bug, waarbij installatiebestanden van apps kunnen worden aangepast zonder dat de cryptografische handtekening wordt gewijzigd, vorige week bekend. Ze zullen de details delen op hackersconferentie Black Hat, die over enkele weken plaatsvindt in Las Vegas.

Wel heeft een andere ontwikkelaar ontdekt hoe de bug werkt. Hij heeft een proof-of-concept op Github geplaatst. Volgens Security Ledger werkt de bug door in de apk een tweede bestand met malware te injecteren in het installatiebestand. De proof-of-concept doet dat met het bestand classes.dex. Alleen het eerste zal worden gecheckt, maar beide worden geïnstalleerd.

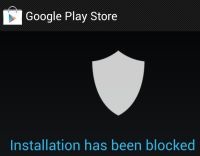

De ontdekkers seinden Google al in februari in en die maakte in maart een fix. Onder meer de Galaxy S4 beschikt al over deze fix, maar veel meer gebruikers blijken beschermd. Wie de functie Verifieer Apps heeft aanstaan, is beschermd tegen exploits van deze bug, zo schrijft ZDNet. Deze functie checkt vemoedelijk op dergelijke dubbele bestanden in de apk. De functie zit in de app Google Instellingen, die veel gebruikers sinds enige maanden op hun telefoon hebben. Hoeveel gebruikers deze app op het toestel hebben staan, is onduidelijk; hij is geschikt voor elke Android-telefoon.

Er zijn overigens nog geen exploits waargenomen door Google, dat een log bijhoudt van alle geverifieerde apps. Het ligt ook niet voor de hand dat dat gaat gebeuren. Hoewel de ontdekker van het lek, het beveiligingsbedrijf BlueBox, hoog van de toren blies met de claim dat het de 'master key' tot 'vrijwel alle Android-toestellen' had ontdekt, is de impact van de bug gering. Vaak gebruiken kwaadwillenden al aangepaste legitieme apps om malware te verspreiden; die bevatten een andere cryptografische handtekening dan het origineel, maar omdat ook de naam van ontwikkelaar van de app is aangepast, kunnen die apps met malware geïnstalleerd worden.

Hoewel het aantal gevallen van malware op Android in de afgelopen jaren fors is toegenomen, zijn er nog altijd geen grote uitbraken van malware op Android-apparaten geweest. Dat kan komen doordat de Play Store, voor veel gebruikers de enige plaats waar ze apps downloaden, voldoende bescherming biedt. Ook zou het kunnen dat criminelen hier juist op aansturen, zodat zo weinig mogelijk mensen hun telefoon tegen malware beveiligen.

Update 12:43: Oorspronkelijk stond in het artikel dat 'vermoedelijk' Android 4.0 of hoger zou zijn vereist om via de app Google Instellingen veilig te zijn, maar zoals diverse tweakers opmerken zijn ook oudere toestellen met Android 2.3 standaard beveiligd tegen exploits van deze bug. Daarmee zijn er bijna geen in Nederland verkochte toestellen standaard vatbaar voor een exploit van deze bug.

:strip_exif()/i/1096397836.jpg?f=fpa)

/i/1349425400.png?f=fpa)

/i/1213015486.png?f=fpa)

:strip_exif()/i/1297349685.gif?f=fpa)

/i/1224524769.png?f=fpa)

/i/1351592591.png?f=fpa)

/i/1334218543.png?f=fpa)

:strip_exif()/i/1301907819.gif?f=fpa)