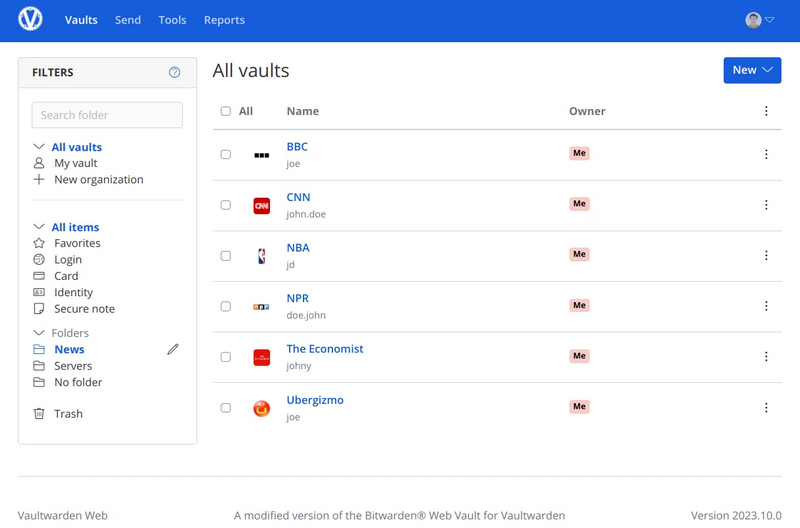

Bitwarden is een wachtwoordmanager die regelmatig op Tweakers voorbijkomt. Het is opensource en heeft ook de mogelijkheid om het op een eigen server te draaien. Ontwikkelaar Daniel García heeft een onofficiële in Rust ontwikkelde implementatie van Bitwarden gemaakt, in eerste instantie onder de naam Bitwarden_rs maar sinds een paar jaar als Vaultwarden. Het gaat alleen om de serverkant van de wachtwoordmanager; voor de clients kan de officiële software van Bitwarden worden gebruikt. Vaultwarden is lichter in gebruik en heeft ook functionaliteit waarvoor bij Bitwarden moet worden betaald, waaronder functionaliteit voor het beheer van wachtwoorden op organisatieniveau. Versie 1.35.8 van Vaultwarden is uitgekomen en sinds versie 1.35.6 zijn de volgende veranderingen en verbeteringen aangebracht:

Bitwarden is een wachtwoordmanager die regelmatig op Tweakers voorbijkomt. Het is opensource en heeft ook de mogelijkheid om het op een eigen server te draaien. Ontwikkelaar Daniel García heeft een onofficiële in Rust ontwikkelde implementatie van Bitwarden gemaakt, in eerste instantie onder de naam Bitwarden_rs maar sinds een paar jaar als Vaultwarden. Het gaat alleen om de serverkant van de wachtwoordmanager; voor de clients kan de officiële software van Bitwarden worden gebruikt. Vaultwarden is lichter in gebruik en heeft ook functionaliteit waarvoor bij Bitwarden moet worden betaald, waaronder functionaliteit voor het beheer van wachtwoorden op organisatieniveau. Versie 1.35.8 van Vaultwarden is uitgekomen en sinds versie 1.35.6 zijn de volgende veranderingen en verbeteringen aangebracht:

Vaultwarden 1.35.8Vaultwarden 1.35.7

- Dummy org Master password policy auth fix in #7097

- Fix recovery-code not working in #7102

- Fix invalid refresh token response in #7105

- Update Rust, Crates, GHA and fix a DNS issue in #7108

- Update web-vault and crates in #7121

- Fix 2FA for Android in #7093

:strip_exif()/i/2006874108.png?f=thumbmedium)