Wellicht onderschat ik de problematiek, maar ik denk dat op de korte termijn dit niet zo'n groot probleem zal zijn.

Zoals je al aangeeft is het natuurlijk 'een handje vol mensen' die direct met de root-servers praten en het in de praktijk wel zal loslopen. Maar het DNS-systeem is in elk geval ontworpen om met tussenpersonen te werken. Maar goed. Het is in elk geval wel dat '

als' bijvoorbeeld 0,1% van de particulieren wereldwijd dit gaat doen, dat de boel dan in elkaar zakt. (gelukkig zal dit in de praktijk nooit gebeuren)

Het is voor mij dan ook een beetje principieel om dit soort dingen niet te doen. Maar ik snap dat mensen het doen 'uit principe' of 'omdat het kan' (toch weer iets geekyer (op de positieve manier!!) )

ODoH (Oblivious DoH) heeft het principe van een privacygeoriënteerde proxyserver voor DoH.

Jij stuurt je

versleutelde verzoek, versleuteld naar de ODoH server. Die stuurt het

versleutelde verzoek versleuteld door naar (bijvoorbeeld) Cloudflare. Die doet z'n ding, verstuurd het

versleutelde antwoord versleuteld naar de ODoH server en de ODoH server stuurt het

versleutelde antwoord weer versleuteld naar jouw DNS-server.

Ofwel: De ODoH server weet 'wie

een verzoek doet', maar niet 'welk verzoek' (vanwege de 'dubbele versleuteling' (bij gebrek aan een betere term van mijn kant)) en de DoH server weet 'welk verzoek' gedaan is maar niet 'wie het verzoek doet' (want die ziet alleen de ODoH server). Het vereist dus wel dat zowel de DNS-server zelf (AGH/PiHole/welke dan ook) als de upstream DNS-server, moet weten dat het om ODoH gaat en niet alleen DoH.

Het komt er op een neer dat ik een brief in een groene envelop en die in een blauwe envelop doe. De tussenpersoon haalt mijn blauwe envelop uit de groene envelop, doet die blauwe envelop in een paarse envelop en stuurt die naar de eindbestemming. Die opent de paarse envelop, de groene envelop en leest de brief. Vervolgens stuurt hij een brief terug in de groene envelop in de paarse envelop retour naar de tussenpersoon. Die haalt de groene envelop uit de paarse en doet hem retour in de blauwe en stuurt die terug naar mij. En ik haal de de groene envelop uit de blauwe en haal de brief uit de groene.

De eindbestemming weet alleen er een groene envelop was, maar weet niet van wie. En de tussenpersoon weet alleen dat de inhoud van de blauwe envelop van en naar de paarse envelop gaat, maar weet niet wat er in de groene envelop zit.

(nu ik dit zo lees weet ik niet welke ingewikkelder is ;-) )

Het nadeel hiervan is, is dat er een extra partij is die een verstoring kan hebben en altijd vertraagd (altijd een extra stap die niet gecached kan worden ivm versleuteling), maar je creëert wel een situatie waarin 'niemand kan zien' welk DNS-verzoek jij doet (als in, aan jouw IP-adres is gekoppeld). Persoonlijk zie ik dit als een laag overhead die de overhead waard is. (persoonlijke mening)

Dus als ik het goed begrijp, update dat scriptje de beschikbare adblock-lijsten in pi-hole. Dus niet de inhoud van de lijsten zelf (de daadwerkelijke block-entries), maar de lijsten zelf.

Dat klinkt als iets dat ik niet nodig heb. Ik heb m'n AGH geïnstalleerd staan en kijk er eigenlijk nooit naar om. Ik heb één adblocklijst (van oisd.nl) en die doet z'n ding. Ik kijk ook nooit naar de data en zo. Hooguit als er is een keer iets stuk is, dat ik dan ga kijken of ik iets moet whitelisten ofzo. Het is voor mij bijna volledig een zwarte doos.

(Her)installaties doe ik dus eigenlijk ook nooit, want 'hij doet het gewoon', maar een herinstallatie zou dus zijn dat ik de AGH-binary download, het configuratiebestand (die ik heb op een backup heb staan) ernaast zou zetten en klaar. (of stel dat ik m'n Pi zou moeten herinstalleren om welke reden dan ook, dan is dat een minimale (her)installatie van het OS, en dan trap ik het installatiescriptje af via die URL (die Pi-hole ook heeft) en dan zet ik het configuratiebestand ernaast). Ik zou dat kunnen scripten, maar dat voegt voor mij niet zoveel toe, gezien ik eigenlijk nooit wat met de software doe.

Maar ik gebruik het scriptje zelf ook om mijn custom offline adlists automatisch te updaten........

Het klinkt alsof je je er wel helemaal bent in gegaan. Erg leuk om te lezen. Ik ben zelf jaren geleden gestopt met dat soort dingen (ik word oud

), maar ik vind het leuk om te zien dat mensen nog steeds zo enthousiast zijn met dit soort zaken! Kudo's!!

Maar inderdaad. AGH heeft geen CLI waar je echt iets mee kan. Je kan er wat basiszaken mee configureren (luisteren op specifieke IP-adressen en poorten en zo) en stoppen/starten/herstarten/enz, maar niks inhoudelijks. Ze hebben wel een REST API waar je tegen aan kan praten.

https://github.com/Adguar...dHome/tree/master/openapi

Die gebruikt de open standaard van OpenAPI en daar zou je dus tegen aan kunnen programmeren, mits je dat kan natuurlijk

.

Er is ook een Python client specifiek voor AGH. Die gebruikt Home Assistant om tegen AGH aan te praten.

https://pypi.org/project/adguardhome/

De software kan het dus wel. Ik zelf niet ;-) (ik kan (goed genoeg) niet programmeren. Ik kom niet verder dan wat shell-scripting en wat kleine dingen in python)

Ofwel. Het is mogelijk zijn om geautomatiseerd adblocklijsten aan je configuratie toe te voegen als je de REST API of Python client gebruikt. Ik weet niet of er al wat hobbyisten/bedrijven zijn die hier de moeite voor hebben genomen.

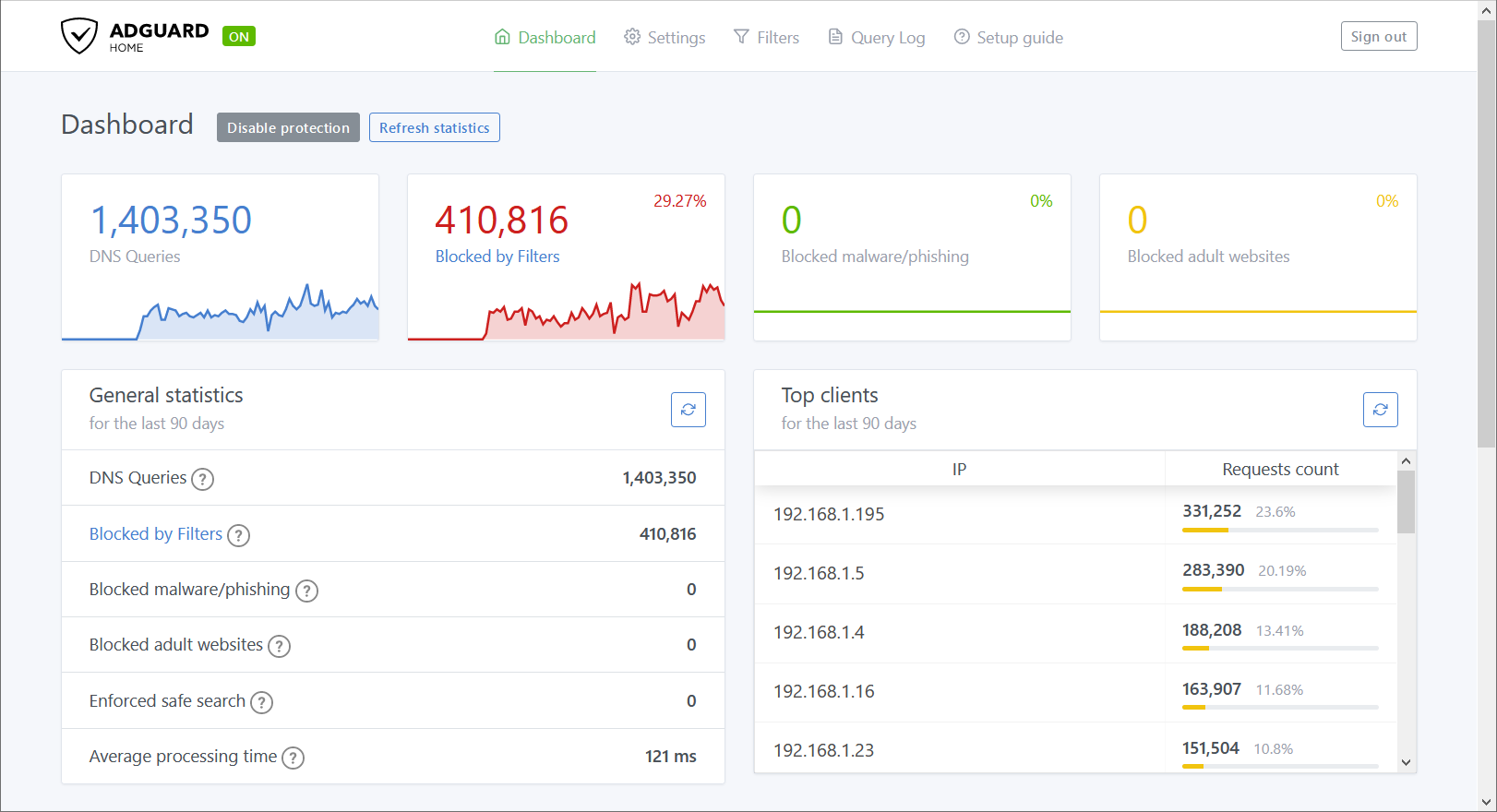

AdGuard Home versie 0.107.15 is uitgekomen. Met deze software kan er thuis een dns-server worden opgezet om zo onder meer advertenties en malware te blokkeren op het gehele netwerk. Het is daarmee dus vergelijkbaar met Pi-hole. AdGuard Home werkt op een machine met Windows, macOS, Linux of FreeBSD, is ook in staat om tegen phishing te beschermen en heeft parental control. Op ons eigen forum kan over het programma worden gediscussieerd. De changelog voor deze uitgave kan hieronder worden gevonden:

AdGuard Home versie 0.107.15 is uitgekomen. Met deze software kan er thuis een dns-server worden opgezet om zo onder meer advertenties en malware te blokkeren op het gehele netwerk. Het is daarmee dus vergelijkbaar met Pi-hole. AdGuard Home werkt op een machine met Windows, macOS, Linux of FreeBSD, is ook in staat om tegen phishing te beschermen en heeft parental control. Op ons eigen forum kan over het programma worden gediscussieerd. De changelog voor deze uitgave kan hieronder worden gevonden:

:strip_exif()/i/2003594310.png?f=thumbmedium)