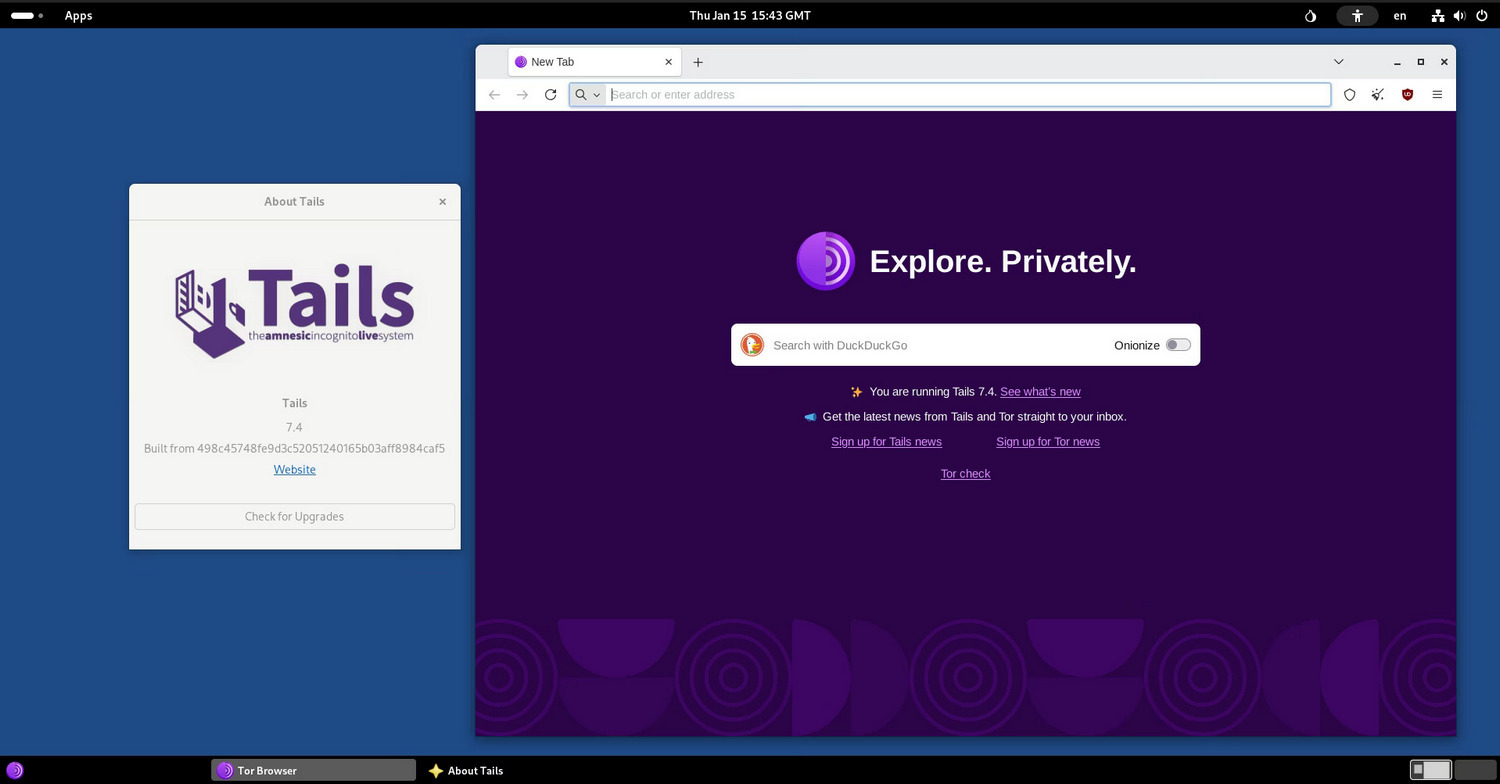

Tails staat voor 'The amnesic incognito live system' en is een live Linux-distributie die zich richt op privacy en anonimiteit. Als basis maakt het gebruik van Debian GNU/Linux en het voegt daaraan een Gnome-omgeving met onder meer Tor, Tor Browser, Pidgin, Thunderbird, Electrum, LibreOffice, GPG en KeePassXC toe. Voor meer informatie verwijzen we naar deze pagina. Versie 7 is op Debian 13 gebaseerd en heeft Gnome 48 als desktopomgeving. In versie 7.4.2 zijn de volgende veranderingen en verbeteringen aangebracht:

Tails staat voor 'The amnesic incognito live system' en is een live Linux-distributie die zich richt op privacy en anonimiteit. Als basis maakt het gebruik van Debian GNU/Linux en het voegt daaraan een Gnome-omgeving met onder meer Tor, Tor Browser, Pidgin, Thunderbird, Electrum, LibreOffice, GPG en KeePassXC toe. Voor meer informatie verwijzen we naar deze pagina. Versie 7 is op Debian 13 gebaseerd en heeft Gnome 48 als desktopomgeving. In versie 7.4.2 zijn de volgende veranderingen en verbeteringen aangebracht:

Tails 7.4.2This release is an emergency release to fix critical security vulnerabilities in the Linux kernel.

Changes and updatesFixed problems

- Update the Linux kernel to 6.12.69, which fixes DSA 6126-1, multiple security vulnerabilities that could allow an application in Tails to gain administration privileges. For example, if an attacker was able to exploit other unknown security vulnerabilities in an application included in Tails, they might then use DSA 6126-1 to take full control of your Tails and deanonymize you.

This attack is very unlikely, but could be performed by a strong attacker, such as a government or a hacking firm. We are not aware of this attack being used in practice.- Update Thunderbird to 140.7.1.

- Fix opening the Wi-Fi settings from the Tor Connection assistant. (#18587)

- Fix reopening Electrum when it was not closed cleanly. (#21390)

- Fix applying the language saved to the USB stick in the Welcome Screen. (#21383)

For more details, read our changelog.

:fill(white):strip_exif()/i/2007980310.jpeg?f=thumbmedium)