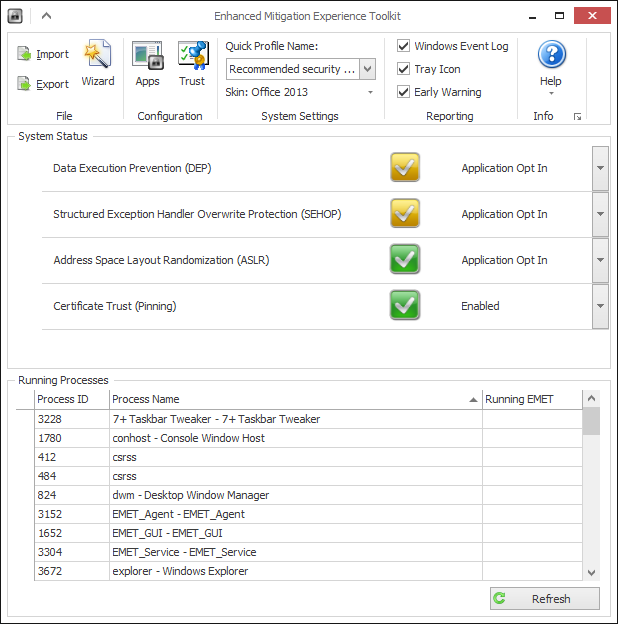

Microsoft heeft versie 5.2 van de Enhanced Mitigation Experience Toolkit uitgebracht. EMET is een gratis programma waarmee Windows en third-party-programma's kunnen worden beschermd tegen bekende en nog onbekende zogenaamde exploits door af te dwingen dat deze gebruikmaken van bepaalde beveiligingsmethodes in Windows, zoals Address Space Layout Randomization en Data Execution Prevention. De changelog voor versie 5.2 laat de volgende verbeteringen zien:

Microsoft heeft versie 5.2 van de Enhanced Mitigation Experience Toolkit uitgebracht. EMET is een gratis programma waarmee Windows en third-party-programma's kunnen worden beschermd tegen bekende en nog onbekende zogenaamde exploits door af te dwingen dat deze gebruikmaken van bepaalde beveiligingsmethodes in Windows, zoals Address Space Layout Randomization en Data Execution Prevention. De changelog voor versie 5.2 laat de volgende verbeteringen zien:

EMET 5.2 release includes new functionality and updates, such as:

- Attack Surface Reduction (ASR), to limit the attack surface of applications and reduce attacks.

- Export Address Table Filtering Plus (EAF+), to improve and extend the current EAF mitigation.

- 64-bit ROP mitigations, to anticipate future exploitation techniques.

- Several security, compatibility and performance improvements.

:fill(white):strip_exif()/i/2000778990.jpeg?f=thumbmedium)