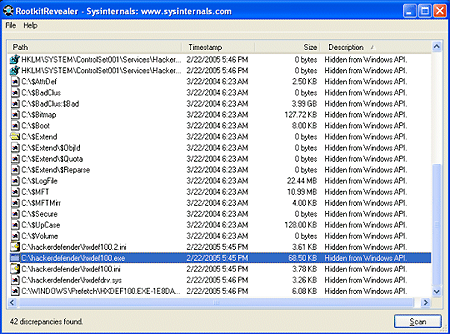

Op Sysinternals is een nieuwe versie gepost van RootkitRevealer. Het programma is aangekomen bij versienummer 1.60 en is vanaf de website als zip-pakket te downloaden. Zoals de naam al doet vermoeden, is RootkitRevealer in staat om zogenoemde rootkits te onthullen. Zodra het programma is opgestart, wordt het systeem gescand op aanwezigheid van malafide software die zich proberen te verbergen. RootkitRevealer kwam eerder in de belangstelling omdat het programma Sony's gewaagde DRM-software ontdekte. In versie 1.60 zijn naast de gebruikelijke bugfixes ook een nieuwe feature toegevoegd en is de 'revealer'-code getweakt:

This version runs from Windows XP remote desktop sessions, includes a number of bug fixes and reduces the number of false positive descrepancies.[break]

:strip_exif()/i/1163258252.jpg?f=thumbmedium)